Przegląd wybranych oszustw internetowych - LIPIEC 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych w lipcu 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- rekompensata socjalna dla polskich obywateli,

- refundacja kosztów leczenia, czyli podszycie pod NFZ,

- chcesz paczkę? Kliknij w link

- problem z płatnością, czyli podszycie pod Spotify,

- zaktualizuj dane płatnicze, czyli podszycie pod Disney+,

- dystrybucja złośliwego oprogramowania – podszycie pod PKO BP.

OFERTY FAŁSZYWYCH INWESTYCJI

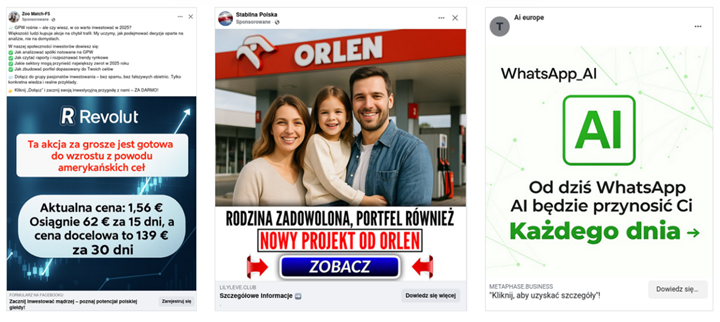

W lipcu 2025 roku analitycy CSIRT KNF zgłosili również do blokady 1 fałszywych profili (189 w maju’25), które publikowały reklamy fałszywych inwestycji (rys. 1).

Rysunek 1 Reklamy fałszywych inwestycji

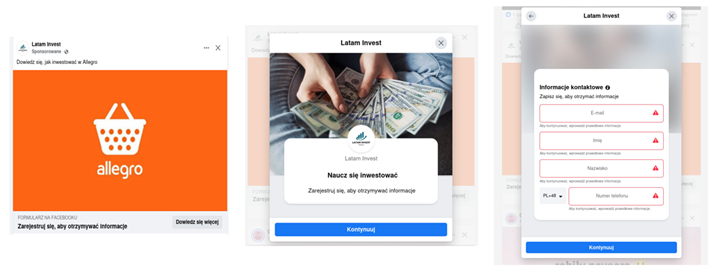

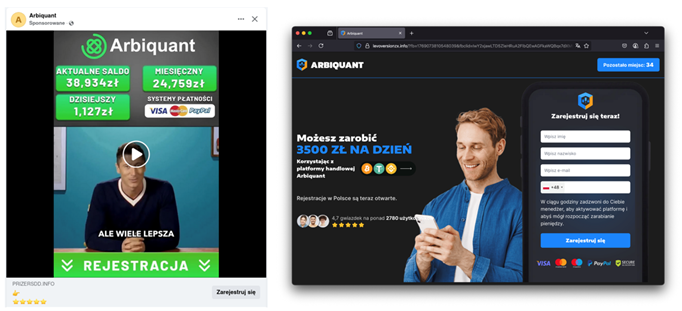

Po kliknięciu w link z reklamy, ofiara trafiała na stronę, na której przestępcy starali się wyłudzić dane kontaktowe (rys. 2).

Rysunek 2 Fałszywe inwestycje – formularz rejestracyjny

Zdarza się również, że innym sposobem na wzmocnienie prowadzonej gry psychologicznej, jest wykorzystanie wizerunku znanych osób. W lipcu 2025 przestępcy przygotowali fałszywe strony, na których informowali ofiary o rzekomej możliwości „bezpiecznego zarobku” (rys. 3). Strony te dystrybuowane były przy wykorzystaniu reklam na platformie Facebook.

Rysunek 3 Fałszywe reklamy inwestycyjne dystrybuowane na platformie Facebook

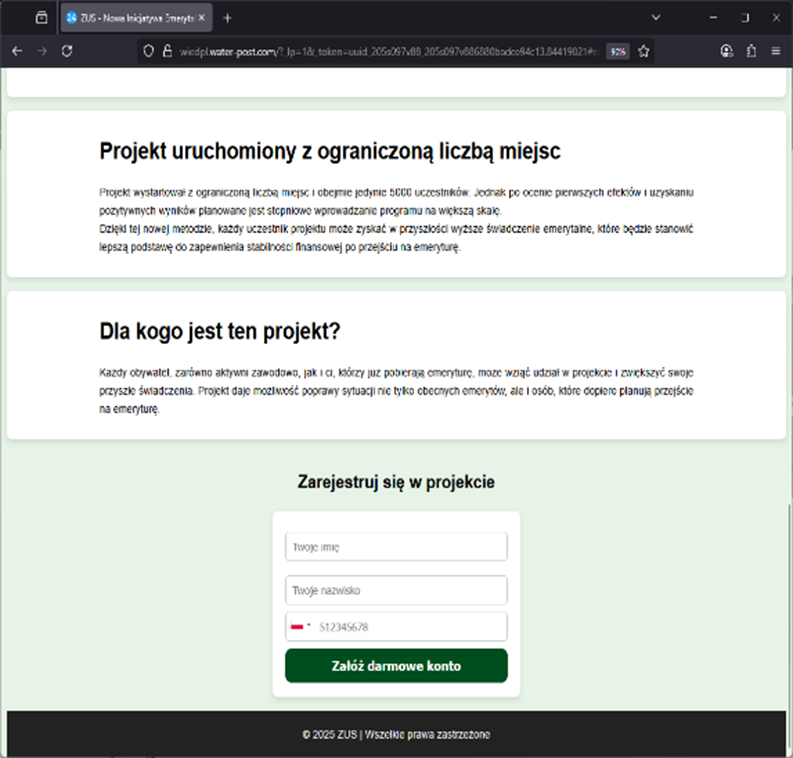

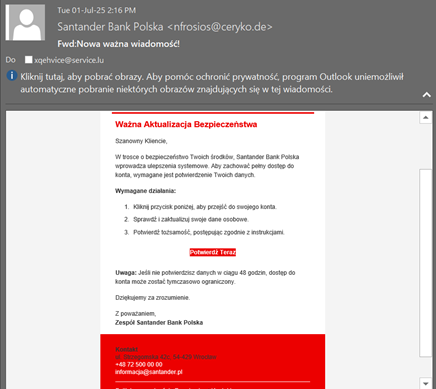

W ostatnim miesiącu cyberprzestępcy zamieszczali także reklamy fałszywych inwestycji, w których podszywali się pod Zakład Ubezpieczeń Społecznych. Oszuści informowali o nowej inicjatywnie emerytalnej. Reklamy zamieszczane przez cyberprzestępców na platformie Facebook prowadziły do niebezpiecznych stron z artykułem mającym na celu uwiarygodnienie inwestycji i zachęcenie do pozostawienia swoich danych kontaktowych. W kolejnym etapie oszustwa cyberprzestępcy kontaktowali się z ofiarami i wyłudzali środki finansowe użytkowników.

Rysunek 4 Fałszywa reklama zamieszczana przez cyberprzestępców na portalu Facebook

Rysunek 5 Fałszywy artykuł mający na celu uwiarygodnienie oszustwa

Rysunek 6 Fałszywe inwestycje – formularz rejestracyjny

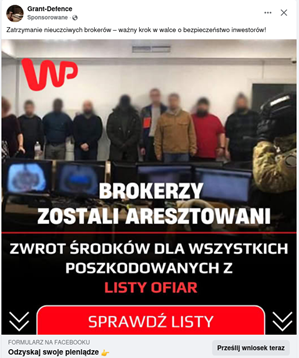

Powtarzającym się schematem jest również drugi etap omawianego oszustwa. W nim, przestępcy publikują informację o rzekomej możliwości odzyskania utraconych wcześniej pieniędzy. W rzeczywistości, jest to ponowna próba oszukania osób, które już wcześniej dały się nabrać na ten scenariusz (rys. 7).

Rysunek 7 Fałszywe inwestycje – drugi etap oszustwa

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W lipcu 2025 roku nadal wykorzystywali ten sposób. Zidentyfikowane kampanie phishingowe wykorzystywały wizerunki m.in.:

- PKO Banku Polskiego,

- mBank-u,

- Banku BPS,

- Banku Pekao,

- Santander Banku Polskiego.

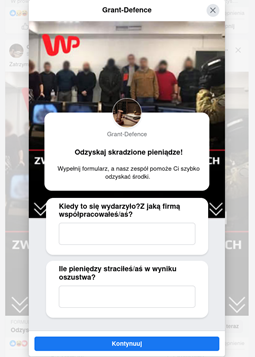

"ZAKTUALIUJ KARTĘ, CZYLI PODSZYCIE POD SANTANDER BANK POLSKA"

Przestępcy podszywając się pod Santander Bank Polska przesyłali wiadomości e-mail, w których informowali użytkowników o rzekomej aktualizacji bezpieczeństwa. Oszuści na niebezpiecznych stronach wyłudzali poświadczenia logowania użytkowników.

Wygląd fałszywej wiadomości e-mail, którą przesyłali cyberprzestępcy (rys. 8):

Rysunek 8 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywają się pod Santander Bank Polska

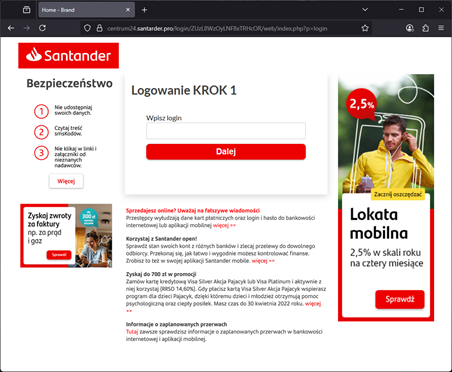

Wygląd strony phishingowej (rys. 9):

Rysunek 9 Fałszywa strona, na której cyberprzestępcy wyłudzali poświadczenia logowania użytkowników

PODSZYCIE POD BANK PEKAO

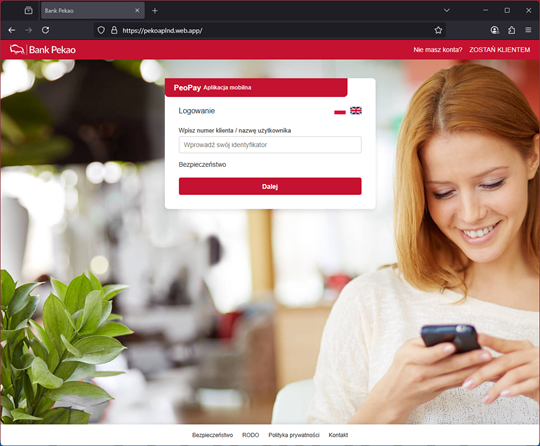

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 10):

Rysunek 10 Podszycie pod Bank Pekao – strona phishingowa

PODSZYCIE POD mBank

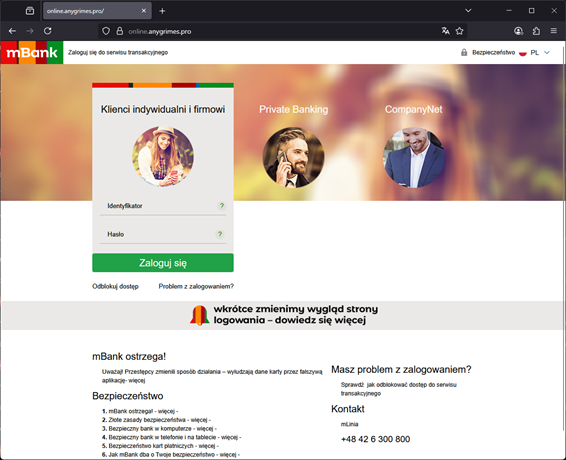

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 11):

Rysunek 11 Podszycie pod mBank – strona phishingowa

KONTO ZOSTAŁO TYMCZASOWO ZABLOKOWANE

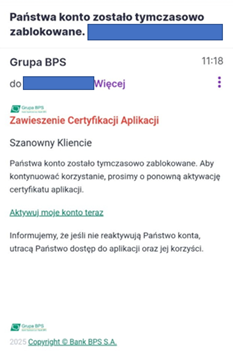

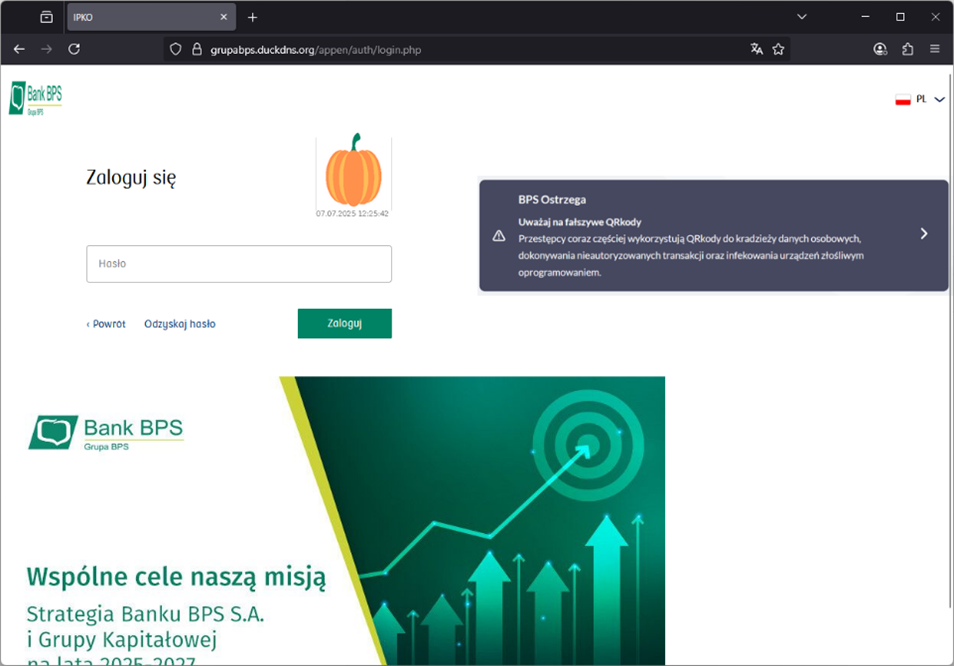

Cyberprzestępcy przygotowali kampanię phishingową podszywającą się pod Bank BPS. Oszuści przesyłali fałszywe wiadomości e-mail, w których informowali o tymczasowym zablokowaniu konta i konieczności jego aktywacji. W rzeczywistości na niebezpiecznych stronach wyłudzali poświadczenia logowania użytkowników.

Wygląd fałszywej wiadomości e-mail, w której cyberprzestępcy podszywali się pod Bank BPS (rys. 12):

Rysunek 12 Fałszywa wiadomość, w której cyberprzestępcy podszywali się pod Bank BPS

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 13):

Rysunek 13 Podszycie pod Bank BPS – strona phishingowa

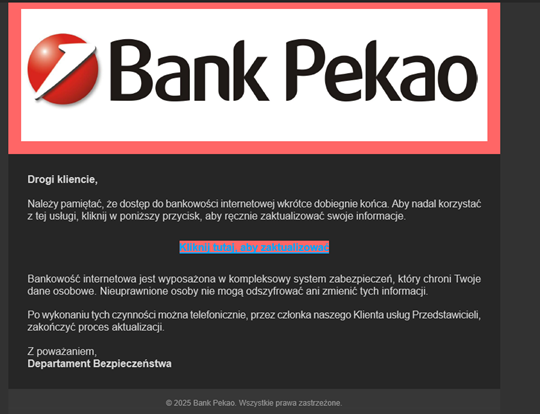

ZAKTUALIZUJ SWOJE INFORMACJE, CZYLI PODSZYCIE POD BANK PEKAO

Cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których informowali o rzekomej konieczności zaktualizowania swoich danych. W rzeczywistości link z wiadomości prowadził na fałszywą stronę, na której oszuści wyłudzali poświadczenia logowania do bankowości elektronicznej.

Wiadomość e-mail, którą przesyłali cyberprzestępcy (rys. 14):

Rysunek 14 Fałszywa wiadomość e-mail przesyłana przez cyberprzestępców

Rysunek 15 Fałszywa strona, na której oszuści wyłudzali dane logowania do bankowości elektronicznej

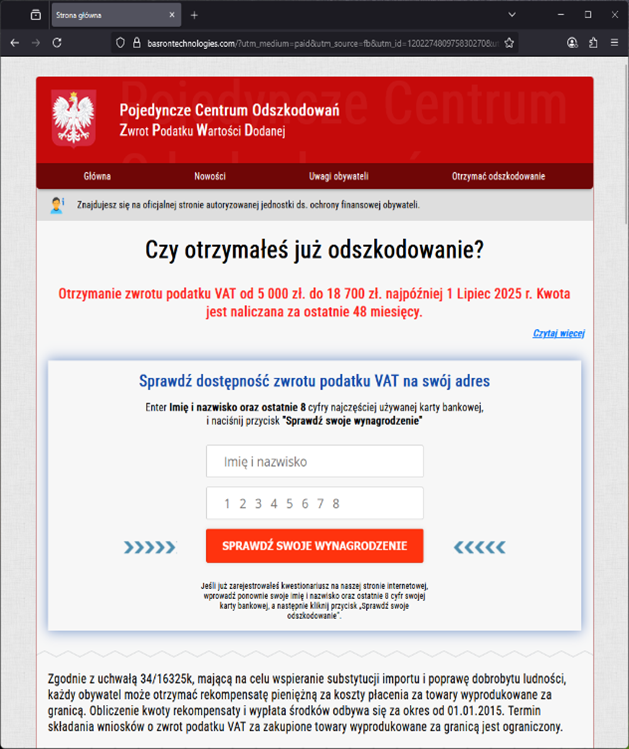

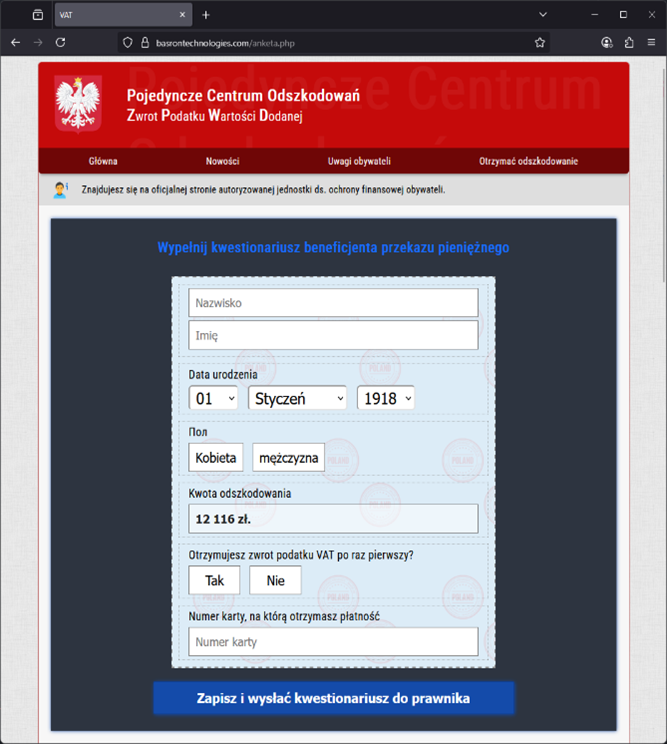

REKOMPENSATA SOCJALNA DLA POLSKICH OBYWATELI

Cyberprzestępcy publikowali fałszywe reklamy na portalu Facebook, w których oferowali możliwość uzyskania „rekompensaty socjalnej”. Oszuści przygotowali fałszywe reklamy, które informowały o rzekomym programie rekompensat socjalnych i zachęcali do skorzystania z rzekomo przysługującego „odszkodowania”. Po kliknięciu w reklamę użytkownik przekierowywany był na niebezpieczną stronę internetową, która podszywała się pod serwis rządowy. W celu „weryfikacji tożsamości” ofiara proszona była o podanie danych osobowych oraz danych karty płatniczej.

Fałszywa reklama oferujące rekompensatę socjalną (rys. 16):

Rysunek 16 Fałszywa reklama w mediach społecznościowych oferująca rzekomą rekompensatę socjalną

Wygląd stron phishingowych, na których oszuści wyłudzali dane osobowe oraz informacje o kartach płatniczych (rys. 17)

Rysunek 17 Strony phishingowe, na których oszuści wymagali podania danych osobowych oraz informacji o kartach płatniczych

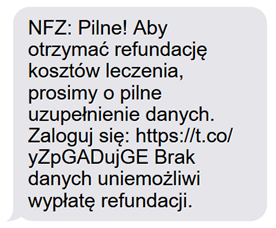

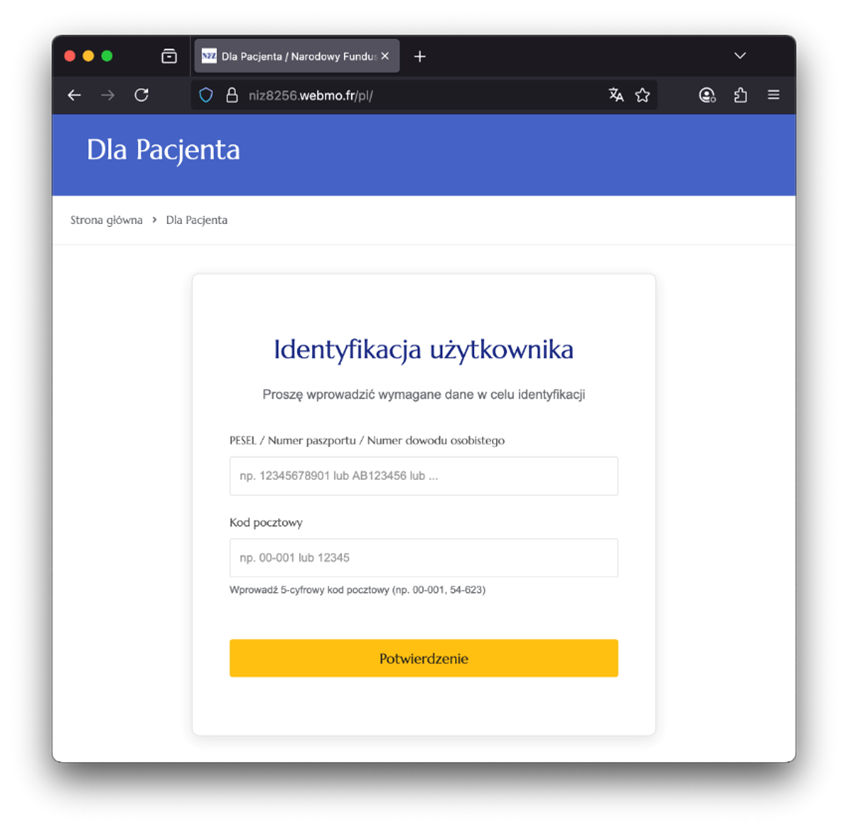

REFUNDACJA KOSZTÓW LECZENIA, CZYLI PODSZYCIE POD NFZ

Cyberprzestępcy przygotowali kampanię phishingową podszywającą się pod Narodowy Fundusz Zdrowia. Oszuści przesyłali fałszywe wiadomości SMS, w których informują o możliwości otrzymania refundacji kosztów leczenia. Aby możliwa była rzekoma wypłata refundacji, oszuści wymagają podania swoich danych osobowych oraz informacji o kartach płatniczych.

Wygląd fałszywej wiadomości SMS (rys. 18):

Rysunek 18 Fałszywa wiadomość SMS podszywająca się pod Narodowy Fundusz Zdrowia

Wygląd stron phishingowych (rys. 19-20):

Rysunek 19 Fałszywa strona wyłudzająca dane osobowe użytkowników -1/2

Rysunek 20 Fałszywa strona wyłudzająca dane kart płatniczych – 2/2

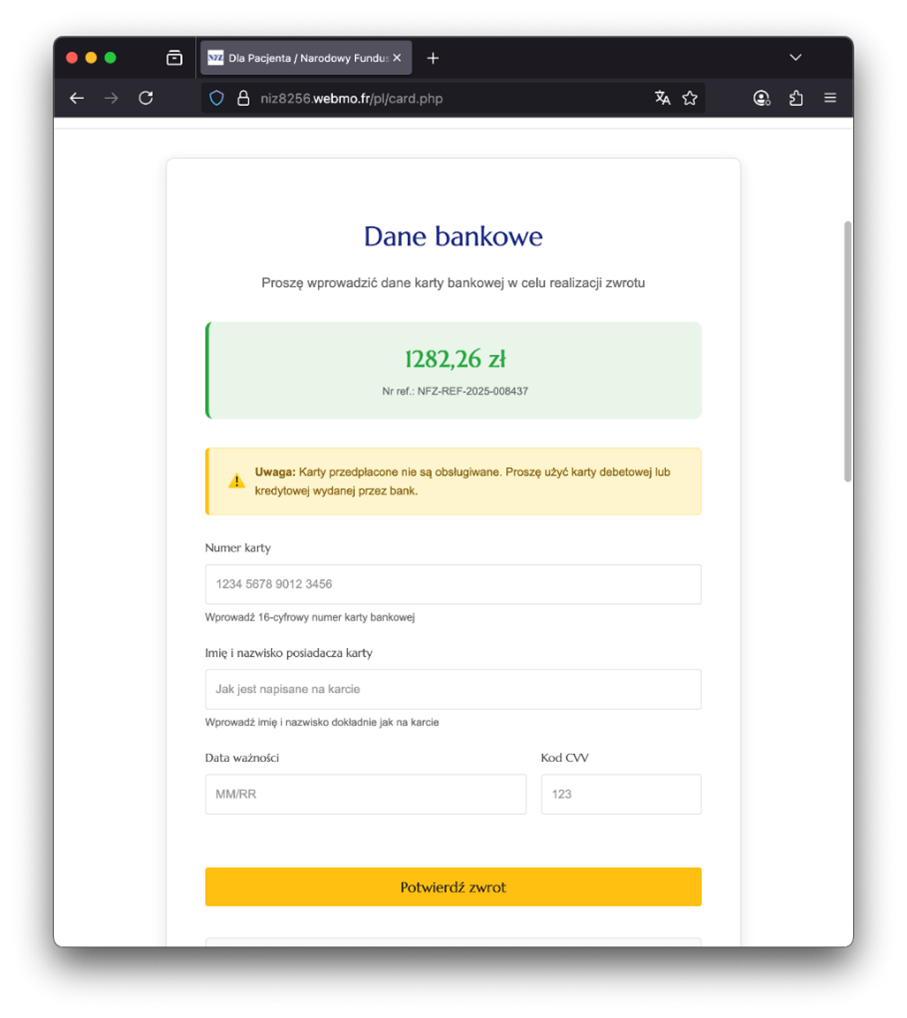

CHCESZ PACZKĘ? KLIKNIJ W LINK

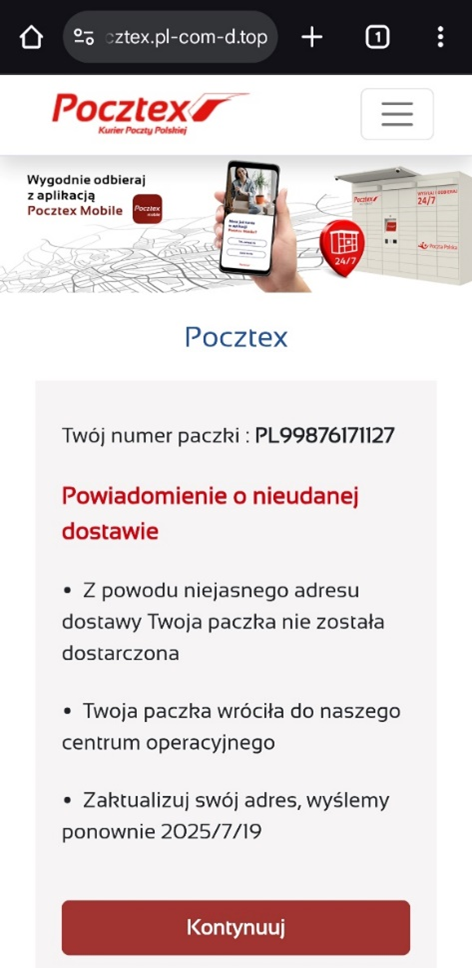

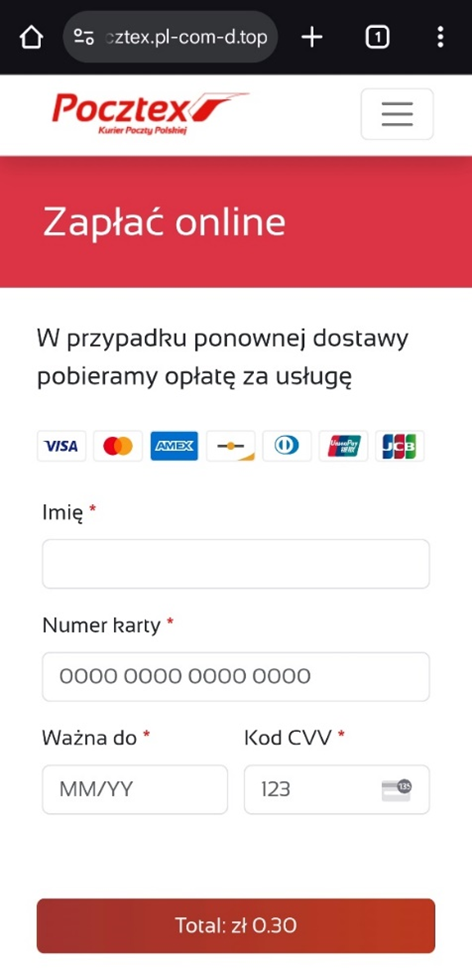

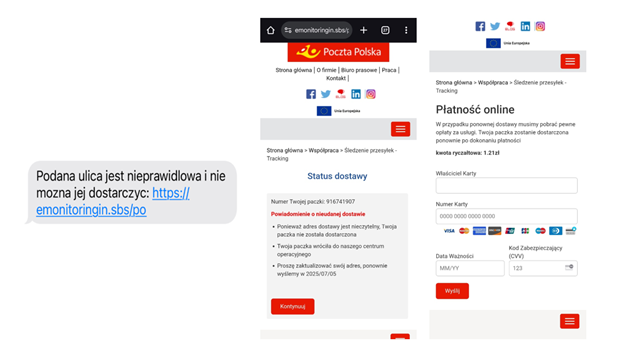

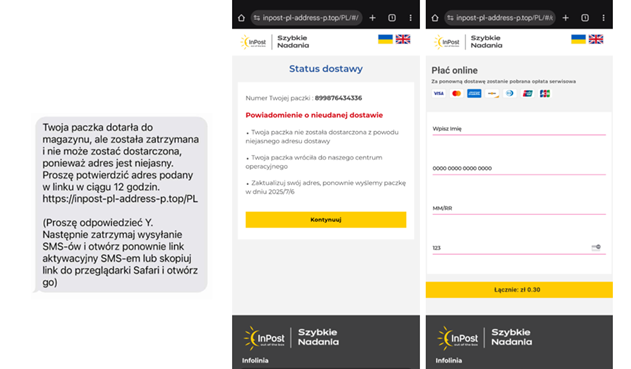

Przestępcy wykorzystując wizerunek firm: InPost, Pocztex oraz Poczta Polska, informowali o rzekomo niedostarczonej paczce. Pod pretekstem możliwości dostarczenia paczki, zachęcali do kliknięcia w link, który w rzeczywistości prowadził do strony phishingowej. W ten sposób oszuści chcieli pozyskać informację o danych kart płatniczych.

Przykładowe wiadomości SMS oraz fałszywe strony wykorzystywane w opisywanych kampaniach phishingowych (rys. 21-23).

Rysunek 21 Wiadomość SMS i strony phishingowe podszywające się pod Pocztex

Rysunek 22 Wiadomość SMS oraz strony phishingowe podszywające się pod Pocztę Polską

Rysunek 23 Wiadomość SMS oraz strony phishingowe podszywające się pod firmę InPost

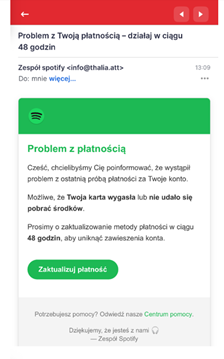

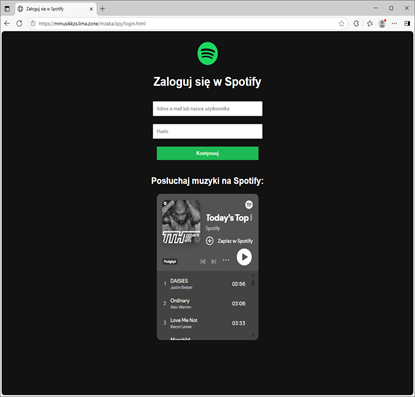

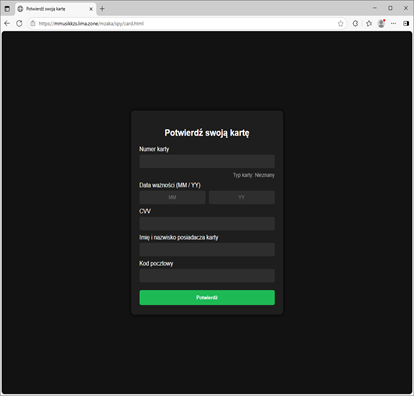

PROBLEM Z PŁATNOŚCIĄ, CZYLI PODSZYCIE POD SPOTIFY

Przestępcy przygotowali kampanię phishingową podszywającą się pod serwis Spotify. Oszuści informowali o rzekomym problemie z płatnością za subskrypcję. W treści wiadomości znajdował się link prowadzący do fałszywej strony logowania, która łudząco przypominała oryginalny serwis. Użytkownik proszony był o podanie loginu, hasła oraz danych karty płatniczej. W rzeczywistości była to próba wyłudzenia danych, które oszuści mogli wykorzystać do przejęcia konta oraz kradzieży środków z konta bankowego.

Fałszywa wiadomość e-mail podszywająca się pod serwis Spotify rys. 24):

Rysunek 24 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod serwis Spotify

Wygląd stron phishingowych (rys. 25-26):

Rysunek 25 Strona phishingowa – podszycie pod serwis Spotify 1/2

Rysunek 26 Strona phishingowa – podszycie pod serwis Spotify 2/2

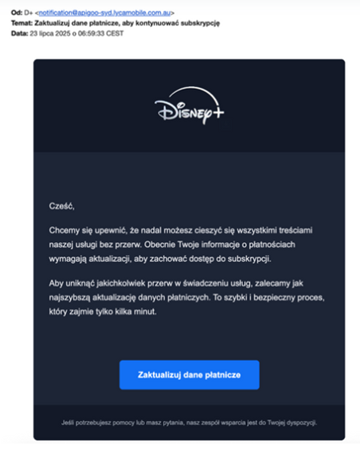

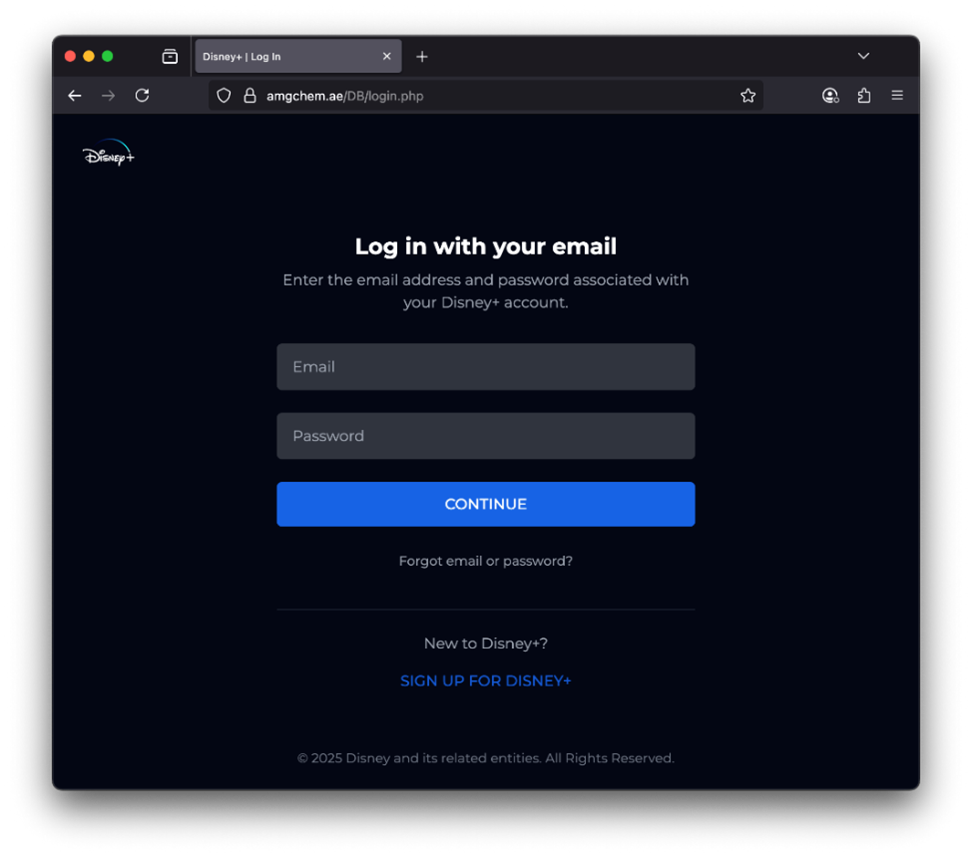

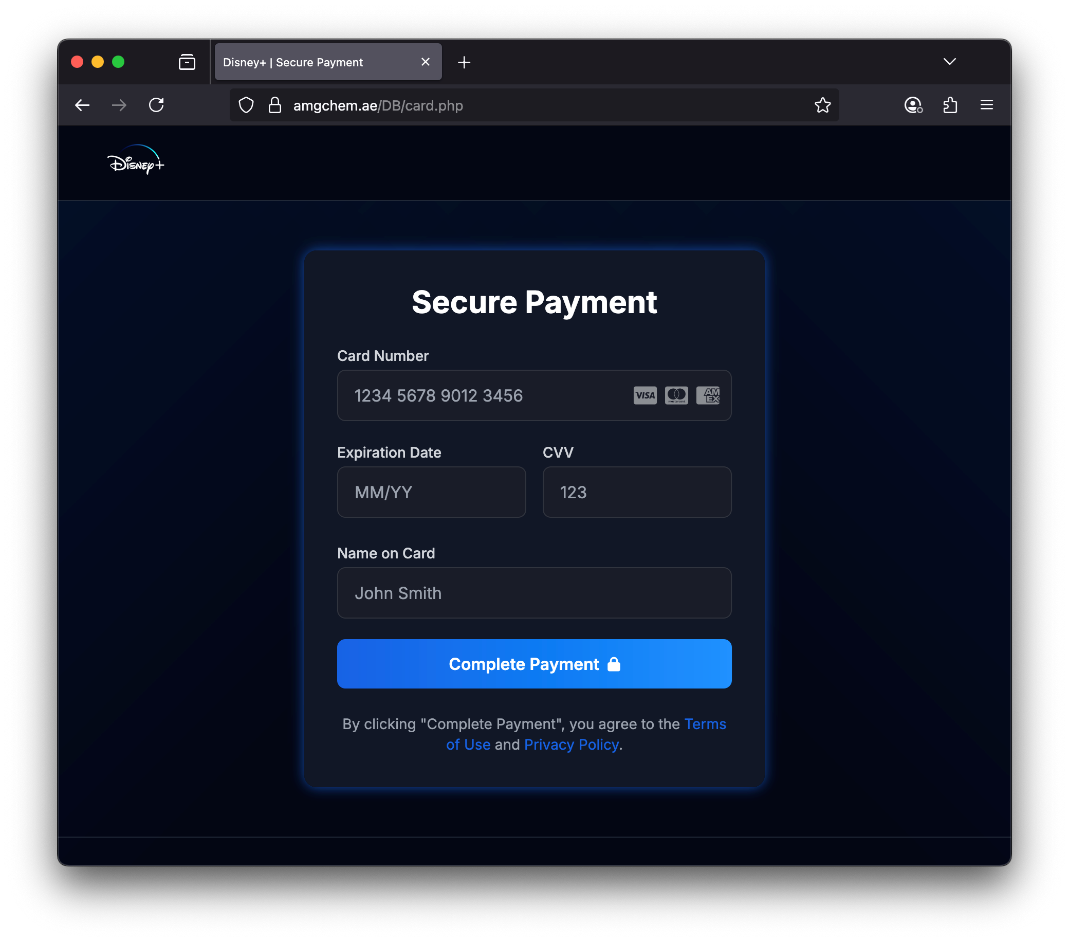

ZAKTUALIZUJ DANE, CZYLI PODSZYCIE POD DISNEY+

W lipcu 2025 roku przestępcy wykorzystywali wizerunek platformy Disney+. Oszuści przesyłali fałszywe wiadomości e-mail, gdzie informowali o konieczności zaktualizowania danych płatniczych, aby możliwe było korzystanie z usług. Link z wiadomości prowadził na fałszywe strony, na których oszuści wyłudzali dane osobowe oraz informacje o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod serwis streamingowy Disney+ (rys. 27):

Rysunek 27 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod serwis Disney+

Wygląd stron phsihingowych wykorzystywanych w opisywanej kampanii (rys. 28-29):

Rysunek 28 Wygląd fałszywej strony podszywającej się pod serwis Disney+ - wyłudzenie danych osobowych 1/2

Rysunek 29 Wygląd fałszywej strony podszywającej się pod serwis Disney+ - wyłudzenie danych karty płatniczej 2/2

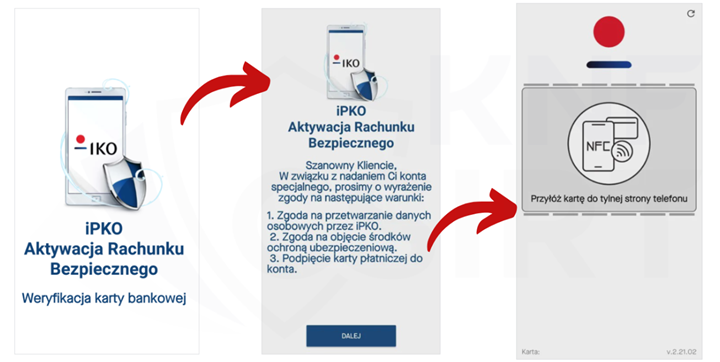

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA - PODSZYCIE POD PKO BP

W ostatnim miesiącu cyberprzestępcy podszywali się pod PKO BP i rozsyłali za pośrednictwem wiadomości SMS link do fałszywej aplikacji banku. Link w wiadomości prowadził do pobrania złośliwego oprogramowania NGate. Niebezpieczna aplikacja po uruchomieniu próbowała nakłonić ofiarę do przyłożenia karty płatniczej do interfejsu NFC w telefonie, co mogło skutkować kradzieżą środków.

Wygląd fałszywej aplikacji (rys. 30).

Rysunek 30 Wygląd fałszywej aplikacji

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.