Przegląd wybranych oszustw internetowych - WRZESIEŃ 2025

Oszuści nie ustępują w tworzeniu nowych metod kradzieży środków finansowych użytkowników cyberprzestrzeni. Zachęcamy do zapoznania się z naszym przeglądem wybranych oszustw internetowych we wrześniu 2025 roku, gdzie wskazujemy na schematy działania cyberprzestępców.

W opracowanym przez nas przeglądzie oszustw internetowych uwzględniliśmy:

- oferty fałszywych inwestycji,

- podszycia bezpośrednio pod banki,

- nadpłata na koncie,

- przesyłka znajduje się w procesie odprawy celnej,

- Twoje konto na Facebooku zostało ograniczone,

- szybkie i bezpieczne doładowanie,

- nowe zawiadomienie elektroniczne, czyli podszycie pod e-Urząd Skarbowy,

- zawiadomienie o wszczęciu kontroli podatkowej, czyli podszycie pod KAS,

- zaktualizuj dane płatnicze,

- problem z przetworzeniem płatności,

- dystrybucja złośliwego oprogramowania – podszycie pod Bank ING.

OFERTY FAŁSZYWYCH INWESTYCJI

W scenariuszu znanym pod nazwą „fraud inwestycyjny” cyberprzestępcy podszywają się pod znane osoby lub instytucje, celem nakłonienia potencjalnej ofiary do zainwestowania środków i otrzymania wysokiej stopy zwrotu. W rzeczywistości prowadzą grę psychologiczną, mającą na celu narażanie ofiary na wysokie starty finansowe.

Dodatkowo, we wrześniu 2025 roku analitycy CSIRT KNF zgłosili również do blokady 423 fałszywe profile (297 w sierpniu’25), które publikowały reklamy fałszywych inwestycji.

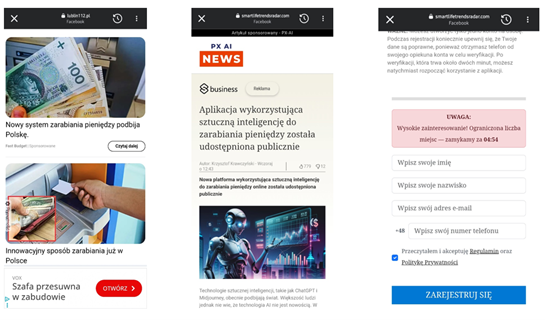

Fałszywe oferty (zarówno w postaci nagrań video, jak i statycznych reklam) dystrybuowane są poprzez:

- reklamy na platformie Facebook (rys. 1),

Rysunek 1 Fałszywe inwestycje – reklamy na platformie Facebook

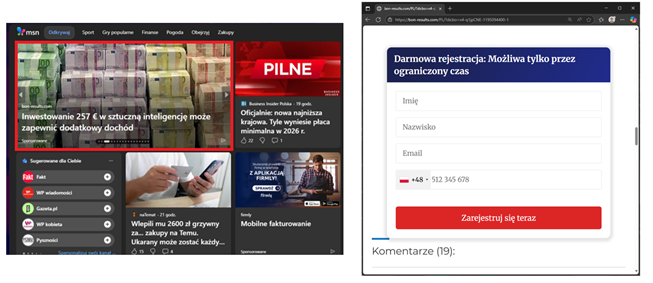

- reklamy w wyszukiwarce MSN (rys. 2)

Rysunek 2 Fałszywe inwestycje – reklamy w wyszukiwarce MSN

- reklamy GoogleAds (rys. 3)

Rysunek 3 Fałszywe inwestycje – reklamy GoogleAds

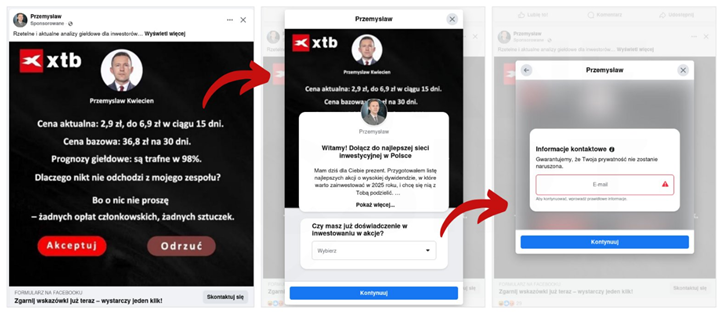

Po kliknięciu w link ofiara trafia na stronę, na której wymagane jest dokonanie rzekomej rejestracji. Zdarza się również, że formularz do wprowadzenia danych znajduje się bezpośrednio na Facebooku (rys. 4). Dane pozyskane przez cyberprzestępców w ten sposób umożliwiają im nawiązanie kontaktu z potencjalną, już zmanipulowaną osobą, a w kolejnym kroku kradzież jej środków.

Rysunek 4 Reklama fałszywej inwestycji i formularz do wprowadzania danych znajdujący się bezpośrednio na Facebooku

Po kliknięciu w reklamę ofiara trafiała na stronę z artykułem mającym na celu uwiarygodnienie inwestycji i zachęcenie do pozostawienia swoich danych kontaktowych. W kolejnym etapie oszustwa cyberprzestępcy kontaktowali się z ofiarami i wyłudzali środki finansowe użytkowników.

PODSZYCIA BEZPOŚREDNIO POD BANKI

Przestępcy wykorzystują wizerunek znanych instytucji, aby zwiększać wiarygodność kampanii phishingowych, dlatego też regularnie podszywają się pod polskie Banki. Wyłudzają w ten sposób m.in informacje o kartach płatniczych, dane uwierzytelniające do bankowości elektronicznej, czy kody BLIK. W sierpniu 2025 roku nadal wykorzystywali ten sposób. Zidentyfikowane kampanie phishingowe wykorzystywały wizerunki m.in.:

- PKO BP,

- BOŚ Banku,

- Banku BPS,

- Santander Banku Polskiego,

- Velo Banku.

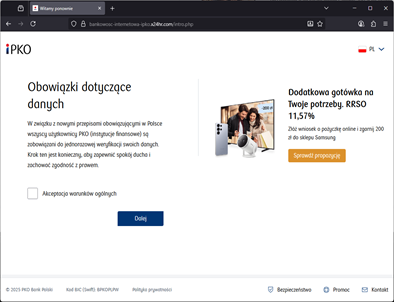

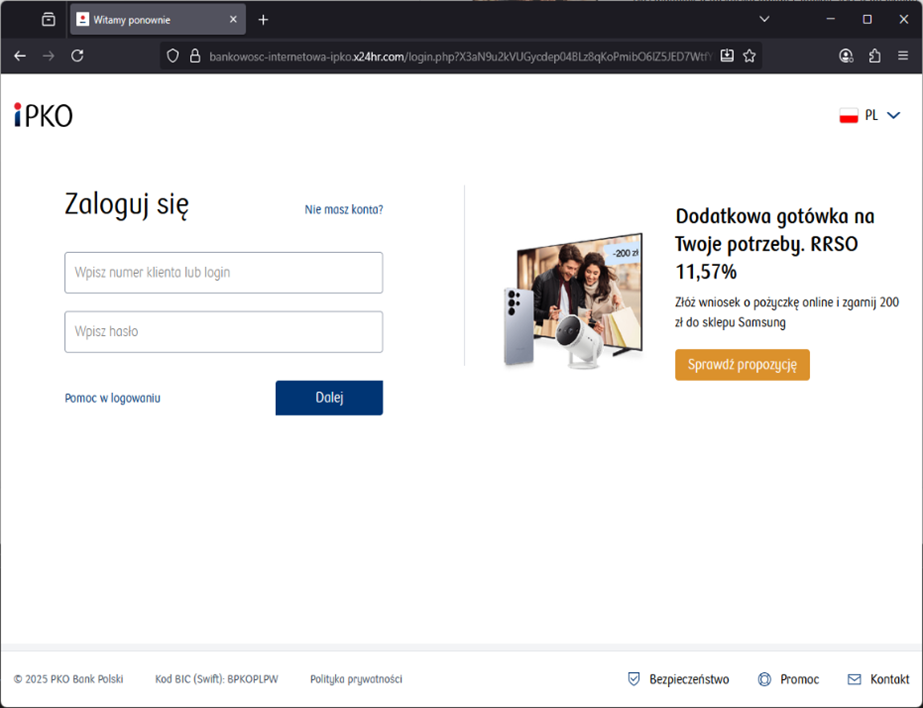

PODSZYCIE POD PKO BP

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 10):

Rysunek 5 Strona phishingowa – podszycie pod PKO BP

Rysunek 6 Strona phishingowa – podszycie pod PKO BP

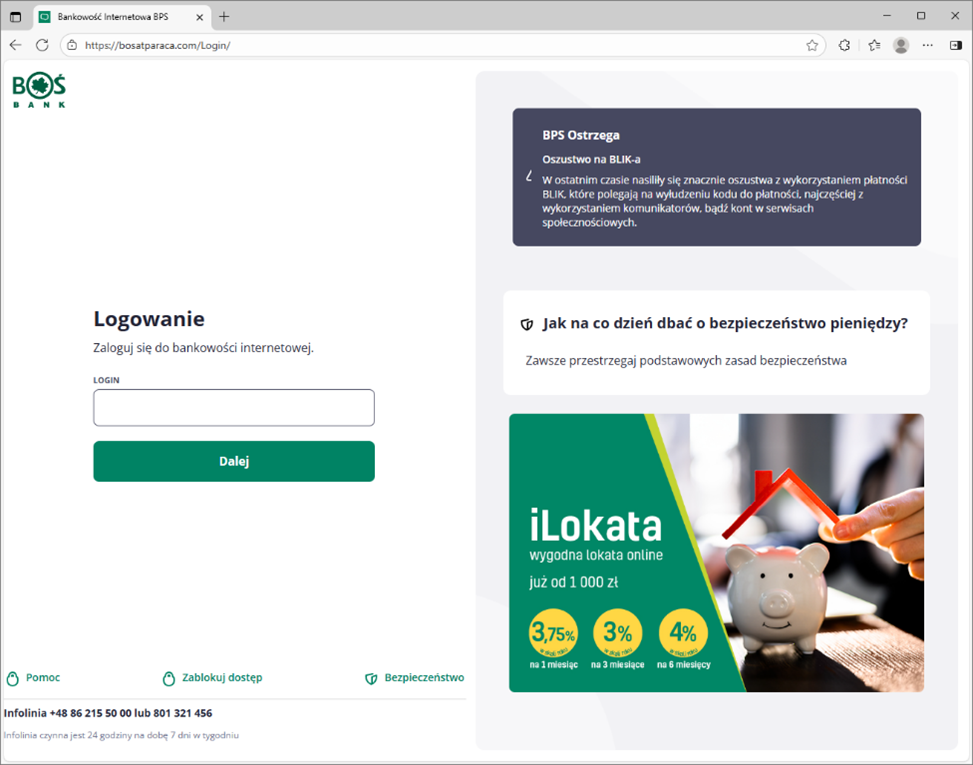

PODSZYCIE POD BOŚ BANK

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 10):

Rysunek 7 Strona phishingowa – podszycie pod BOŚ Bank

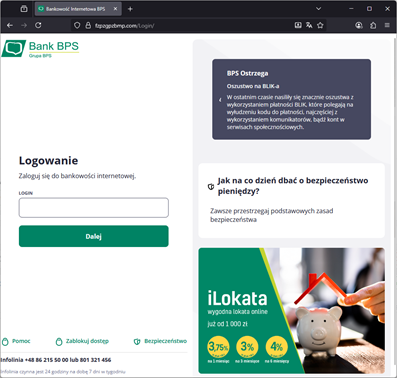

PODSZYCIE POD BANK BPS

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 10):

Rysunek 8 Strona phishingowa – podszycie pod Bank BPS

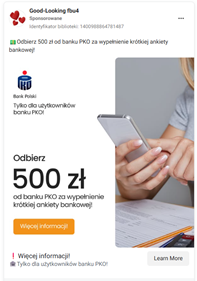

„ODBIERZ 500 ZŁ ZA WYPEŁNIENIE KRÓTKIEJ ANKIETY”, CZYLI PODSZYCIE POD PKO BP

Przestępcy podszywając się pod PKO BP zamieszczali reklamy na portalu Facebook, w których oferowali możliwość otrzymania dodatkowych środków. W kolejnym kroku zachęcali do wypełnienia krótkiej ankiety. W rzeczywistości na niebezpiecznych stronach wyłudzali poświadczenia logowania do bankowości elektronicznej.

Fałszywa reklama na portalu Facebook:

Wygląd fałszywej reklamy zamieszczanej przez cyberprzestępców na portalu Facebook (rys. 9):

Rysunek 9 Fałszywa reklama na portalu Facebook, w której cyberprzestępcy podszywają się pod PKO BP

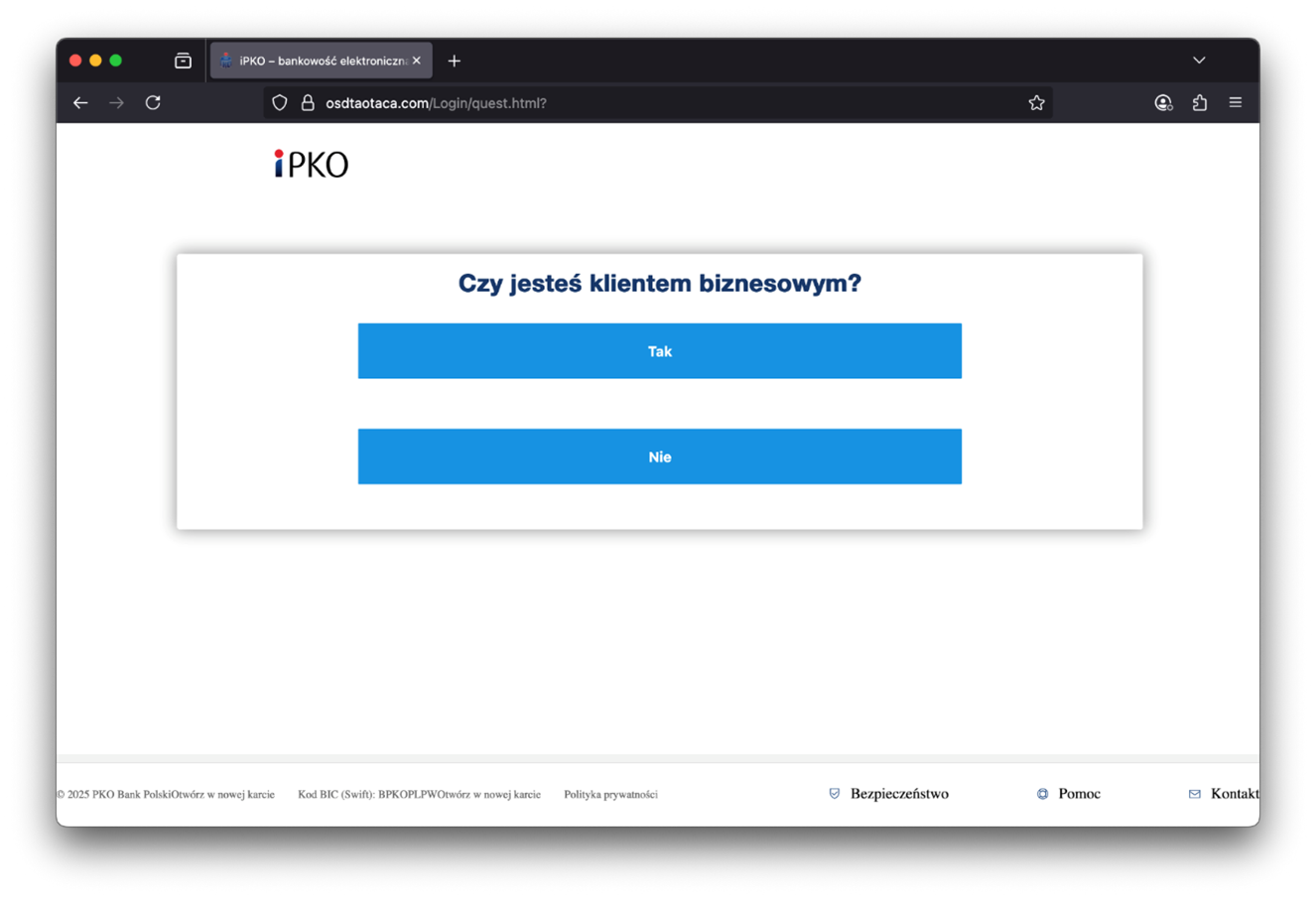

Wygląd strony phishingowej (rys. 10):

Rysunek 10 Fałszywa strona, na której cyberprzestępcy zachęcali do wypełnienia krótkiej ankiety

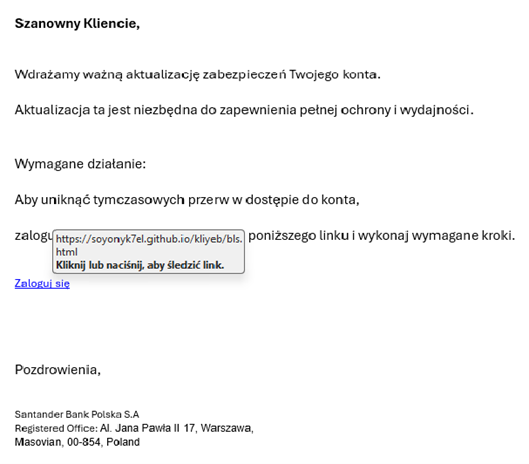

„WAŻNA AKTUALIZACJA ZABEZPIECZEŃ”, CZYLI PODSZYCIE POD SANTANDER BANK POLSKA

Przestępcy podszywając się pod Santander Bank Polska przesyłali wiadomości e-mail, w których informowali użytkowników o ważnej aktualizacji zabezpieczeń kont użytkowników. Oszuści na niebezpiecznych stronach wyłudzali poświadczenia logowania do bankowości elektronicznej.

Fałszywa wiadomość e-mail:

Wygląd fałszywej wiadomości e-mail, którą przesyłali cyberprzestępcy (rys. 11):

Rysunek 11 Fałszywa wiadomość e-mail, podszywająca się pod Bank BPS

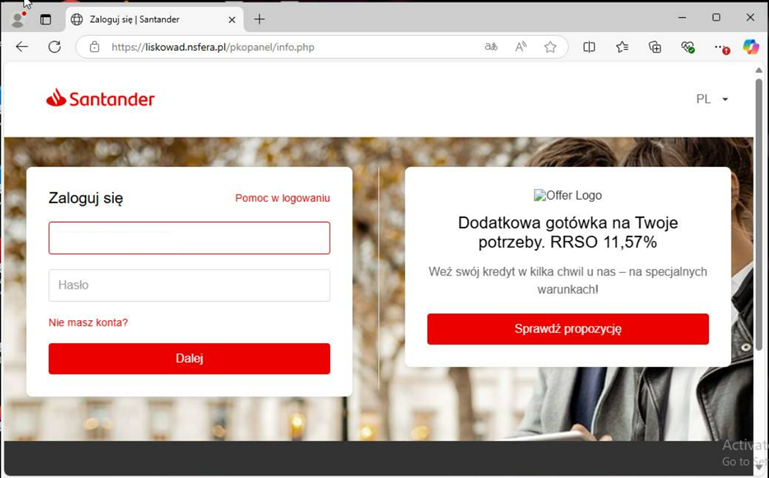

Strona phishingowa wykorzystywana w opisywanej kampanii (rys. 12):

Rysunek 12 Storna phishingowa podszywająca się pod Santander Bank Polska, na której oszuści wyłudzali poświadczenia logowania użytkowników

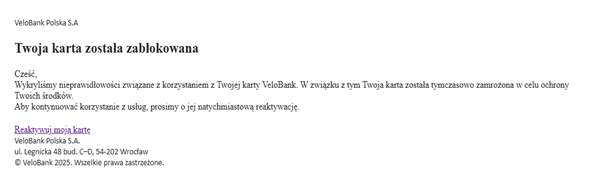

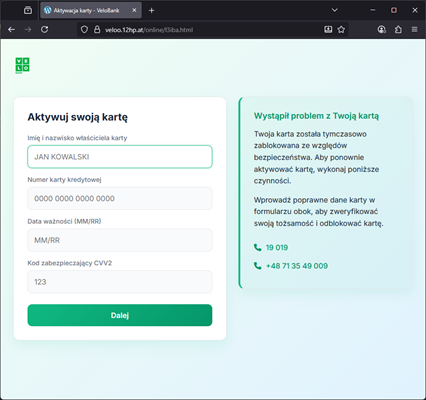

„TWOJA KARTA ZOSTAŁA ZABLOKOWANA” CZYLI PODSZYCIE POD VELO BANK

Cyberprzestępcy przesyłali fałszywe wiadomości, w których podszywali się pod Velo Bank i informowali o tymczasowym zablokowaniu karty. Oszuści zachęcali do kliknięcia w znajdujący się w wiadomości link. W rzeczywistości prowadził on na niebezpieczną stronę, na której oszuści wyłudzali informacje o karcie płatniczej.

Fałszywa wiadomość e-mail podszywająca się pod Velo Bank (rys. 13):

Rysunek 13 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod Velo Bank

Wygląd stron phishingowych, na których oszuści wyłudzali informacje o kartach płatniczych (rys. 14)

Rysunek 14 Strony phishingowe, na których oszuści wymagali podania informacji o kartach płatniczych

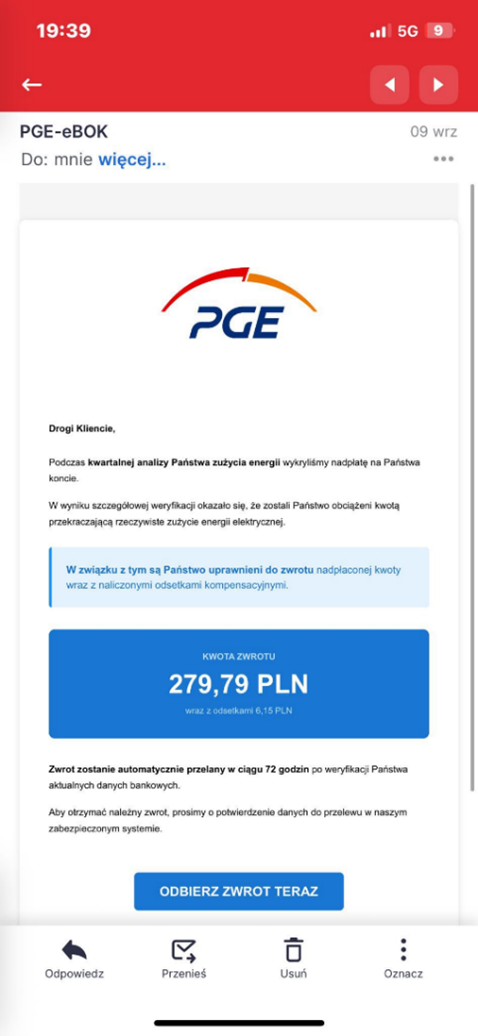

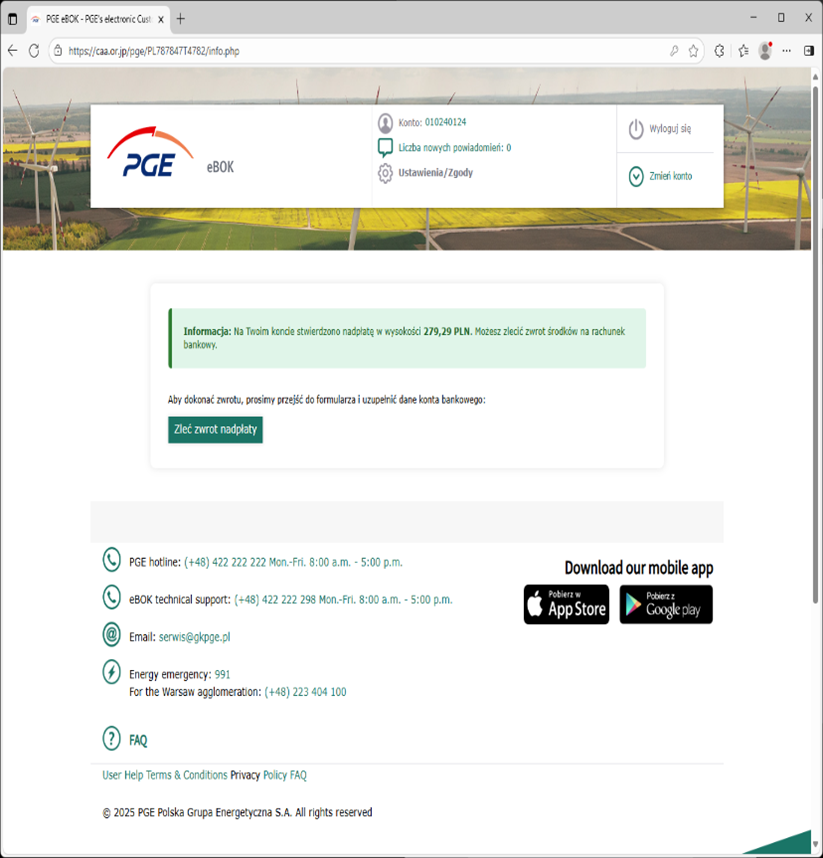

NADPŁATA NA KONCIE

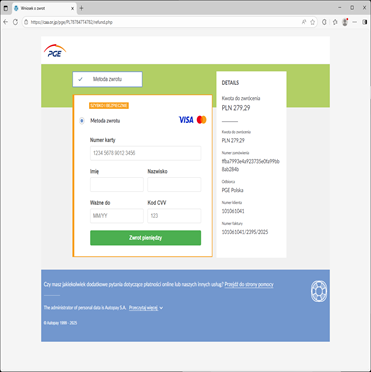

Cyberprzestępcy przygotowali kampanię phishingową podszywającą się pod Polską Grupę Energetyczną. Oszuści przesyłali fałszywe wiadomości e-mail, w których informowali o rzekomej nadpłacie na koncie. W treści znajdował się link przekierowujący do fałszywej strony łudząco przypominające witrynę PGE. W rzeczywistości była to próba wyłudzenia danych logowania do konta oraz informacji o kartach płatniczych.

Wygląd fałszywej wiadomości e-mail (rys. 15):

Rysunek 15 Fałszywa wiadomość e-mail podszywająca się pod PGE

Wygląd stron phishingowych (rys. 16):

Rysunek 16 Fałszywa strona wyłudzająca dane osobowe użytkowników oraz informacje o kartach płatniczych 1/2

Rysunek 17 Fałszywa strona wyłudzająca dane osobowe użytkowników oraz informacje o kartach płatniczych 2/2

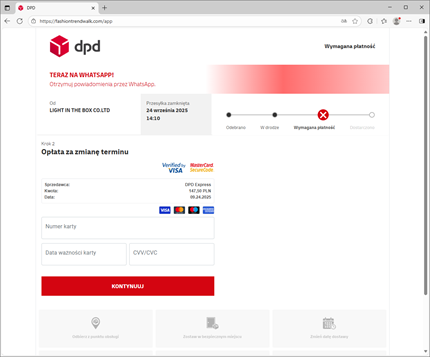

PRZESYŁKA ZNAJDUJE SIĘ W PROCESIE ODPRAWY CELNEJ

Przestępcy wykorzystując wizerunek firmy DPD informowali, iż przesyłka znajduje się w procesie odprawy celnej i konieczne jest uregulowanie należności. Link znajdujący się w wiadomości prowadził na niebezpieczną stronę, na której oszuści wyłudzali dane karty płatniczej.

Przykład wiadomości e-mail przesyłanej przez cyberprzestępców (rys. 18).

Rysunek 18 Wiadomość e-mail, w której cyberprzestępcy podszywali się pod firmę kurierską DPD

Rysunek 19 Strona phishingowa, na której oszuści wyłudzali informacje o kartach płatniczych użytkowników

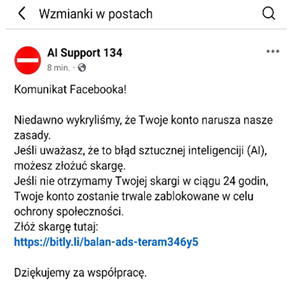

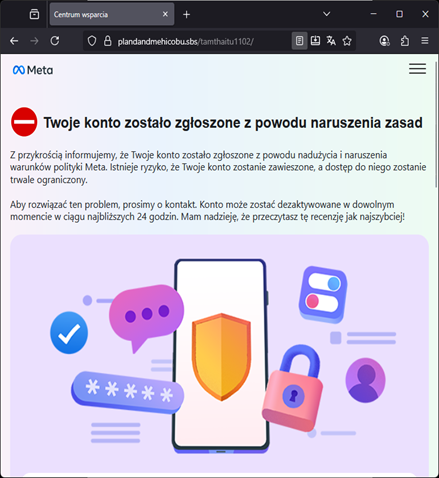

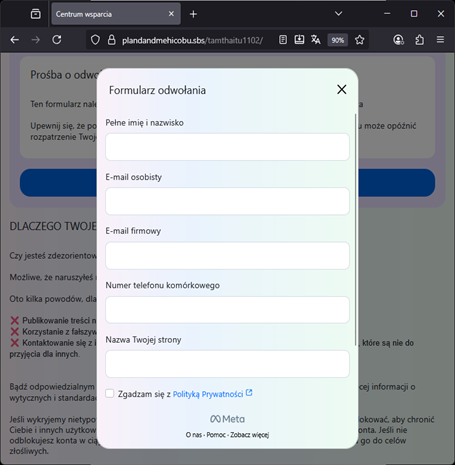

TWOJE KONTO NA FACEBOOKU ZOSTAŁO OGRANCZONE

Przestępcy przygotowali kampanię phishingową podszywającą się pod serwis społecznościowy Facebook. Oszuści przesyłali do użytkowników wiadomości z informacją o rzekomych problemach z kontem. Link z wiadomości prowadził na niebezpieczną stronę, na której oszuści wykradali dane logowania użytkowników. Przejęte w ten sposób konta wykorzystywane były do dalszych przestępstw.

Fałszywa wiadomość e-mail podszywająca się pod portal Facebook rys. 20):

Rysunek 20 Fałszywa wiadomość, w której cyberprzestępcy podszywali się pod serwis społecznościowy Facebook

Wygląd stron phishingowych (rys. 21 - 22):

Rysunek 21 Strona phishingowa – podszycie pod serwis społecznościowy Facebook 1/2

Rysunek 22 Strona phishingowa – podszycie pod serwis społecznościowy Facebook 2/2

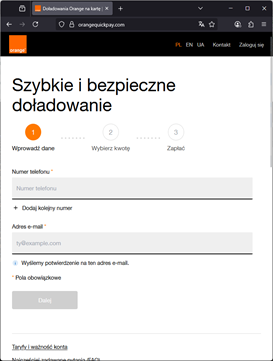

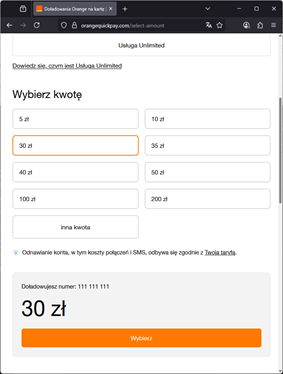

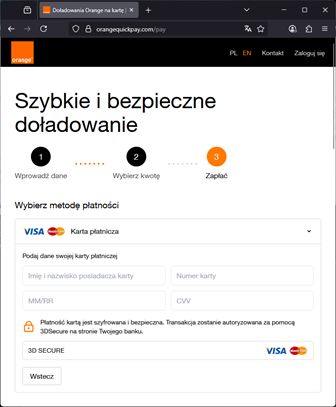

SZYBKIE I BEZPIECZNE DOŁADOWANIE

We wrześniu 2025 roku przestępcy przygotowali fałszywe strony podszywające się pod firmę Orange. Oszuści oferowali rzekomą możliwość doładowania telefonu, a w rzeczywistości wyłudzali dane logowania do kont użytkowników oraz informacje o kartach płatniczych.

Wygląd stron phishingowych wykorzystywanych w opisywanej kampanii (rys. 23-25):

Rysunek 23 Wygląd fałszywej strony podszywającej się pod Orange 1/3

Rysunek 24 Wygląd fałszywej strony podszywającej się pod Orange 2/3

Rysunek 25 Wygląd fałszywej strony podszywającej się pod Orange 3/3

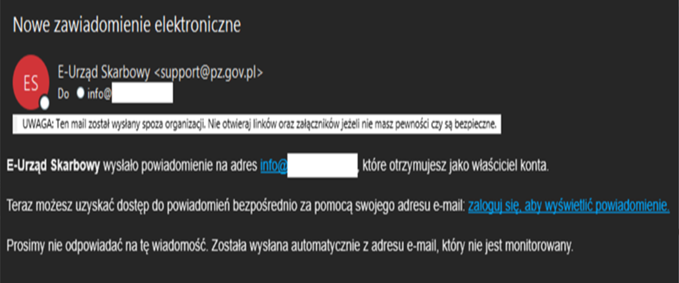

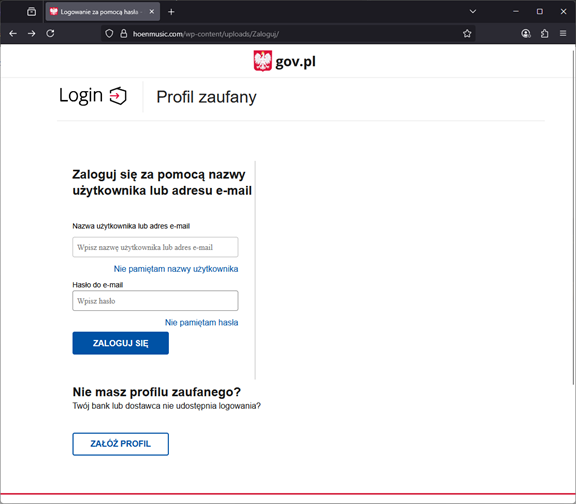

NOWE ZAWIADOMIENIE ELEKTRONICZNE, CZYLI PODSZYCIE POD E-URZĄD SKARBOWY

We wrześniu 2025 roku cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod e-Urząd Skarbowy. Oszuści zachęcali do kliknięcia w znajdujący się w wiadomości link. W rzeczywistości prowadził on na niebezpieczną stronę, na której oszuści wyłudzali dane logowania do Profilu Zaufanego.

Fałszywa wiadomość e-mail podszywająca się pod e-Urząd Skarbowy (rys. 26):

Rysunek 26 Fałszywa wiadomość e-mail podszywająca się pod e-Urząd Skarbowy

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 27):

Rysunek 27 Wygląd fałszywej strony wyłudzającej dane logowania do Profilu Zaufanego

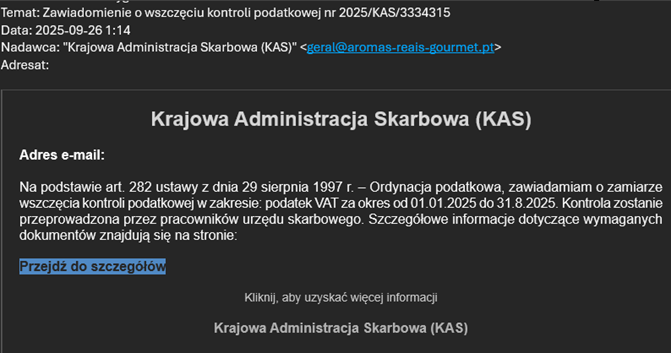

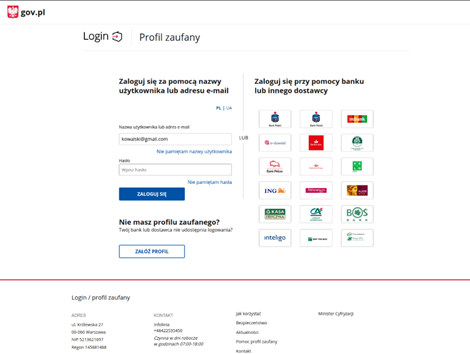

ZAWIADOMIENIE O WSZCZĘCIU KONTROLI PODATKOWEJ, CZYLI PODSZYCIE POD KAS

W ostatnim miesiącu cyberprzestępcy przesyłali fałszywe wiadomości e-mail, w których podszywali się pod Krajową Administrację Skarbową i informowali o rzekomym wszczęciu kontroli podatkowej. Oszuści zachęcali do kliknięcia w znajdujący się w wiadomości link. W rzeczywistości prowadził on na niebezpieczną stronę, na której oszuści wyłudzali dane logowania do bankowości elektronicznej.

Fałszywa wiadomość e-mail podszywająca się pod Krajową Administrację Skarbową (rys. 28):

Rysunek 28 Fałszywa wiadomość e-mail podszywająca się pod Krajową Administrację Skarbową

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 29):

Rysunek 29 Wygląd fałszywej strony wyłudzającej dane logowania do bankowości elektronicznej

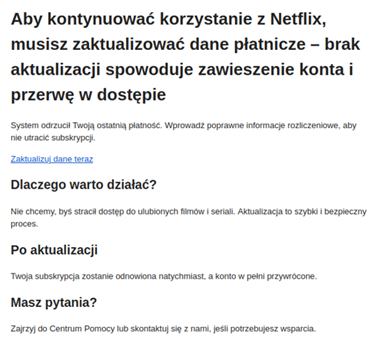

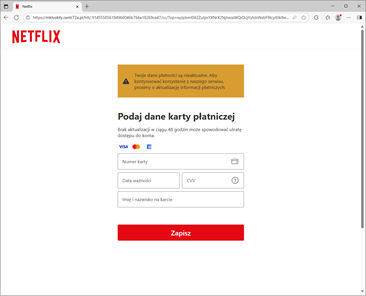

ZAKTUALIZUJ DANE PŁATNICZE

Cyberprzestępcy przesyłali także fałszywe wiadomości e-mail, w których podszywali się pod serwis streamingowy Netflix i informowali użytkowników o rzekomej konieczności aktualizacji danych płatniczych. W rzeczywistości oszuści na niebezpiecznych stronach wyłudzali dane logowania oraz informacje o kartach płatniczych.

Fałszywa wiadomość e-mail podszywająca się pod Netflix (rys. 30):

Rysunek 30 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod Netflix

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 31):

Rysunek 31 Wygląd fałszywej strony podszywającej się pod serwis Netflix

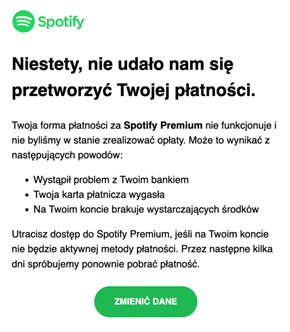

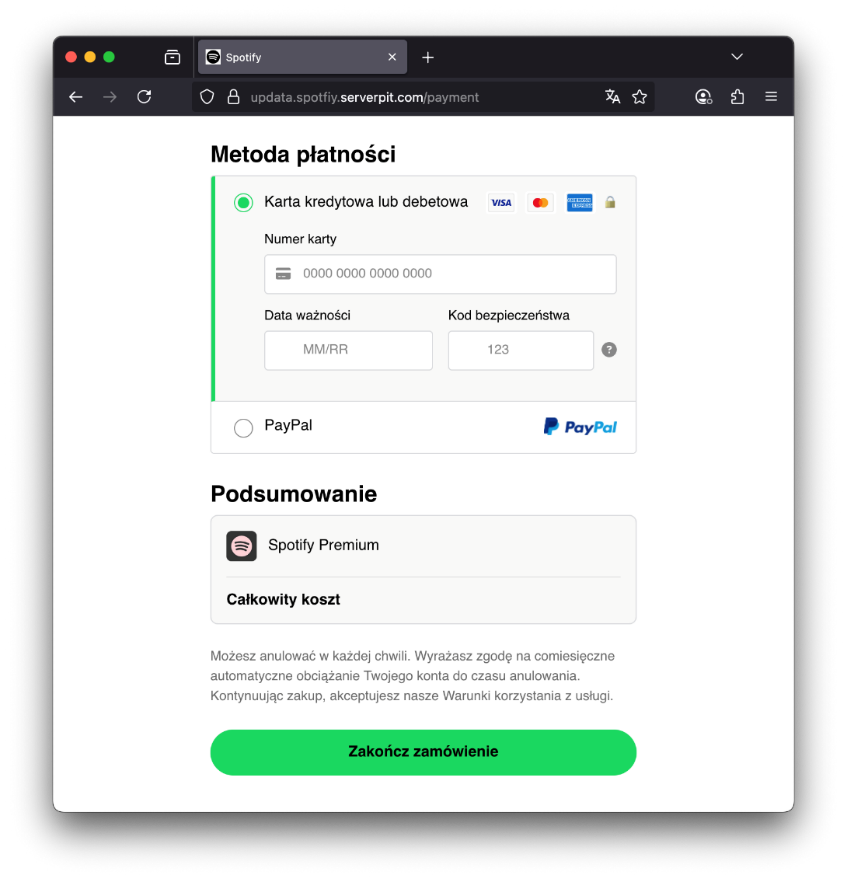

PROBLEM Z PRZETWORZENIEM PŁATNOŚCI

Cyberprzestępcy przesyłali także fałszywe wiadomości e-mail, w których podszywali się pod serwis streamingowy Spotify i informowali użytkowników o rzekomym problemie z płatnością za subskrypcję. W treści wiadomości znajdował się link prowadzący do niebezpiecznej strony, która łudząco przypominała oryginalny serwis. Użytkownik proszony był o podanie danych karty płatniczej.

Fałszywa wiadomość e-mail podszywająca się pod Spotify (rys. 32):

Rysunek 32 Fałszywa wiadomość e-mail, w której cyberprzestępcy podszywali się pod Spotify

Wygląd strony phishingowej wykorzystywanej w opisywanej kampanii (rys. 33):

Rysunek 33 Wygląd fałszywej strony podszywającej się pod serwis Spotify

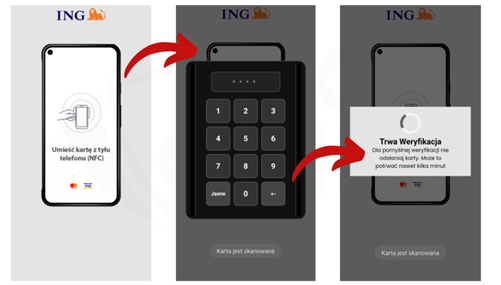

DYSTRYBUCJA ZŁOŚLIWEGO OPROGRAMOWANIA – PODSZYCIE POD BANK ING

W ostatnim miesiącu cyberprzestępcy przygotowali złośliwą aplikację podszywającą się pod Bank ING. Kampania wymierzona była w użytkowników posiadających urządzenia z systemem Android. Cyberprzestępcy wykorzystywali metodę NFC Relay, która pozwalała przechwycić przekierować komunikację zbliżeniową (NFC), np. do autoryzacji płatności.

Wygląd fałszywej aplikacji (rys. 34).

Rysunek 34 Wygląd fałszywej aplikacji

O nowych sposobach działania oszustów informujemy za pośrednictwem mediów społecznościowych. Zachęcamy do obserwowania kont CSIRT KNF w serwisach Twitter, LinkedIn oraz Facebook.