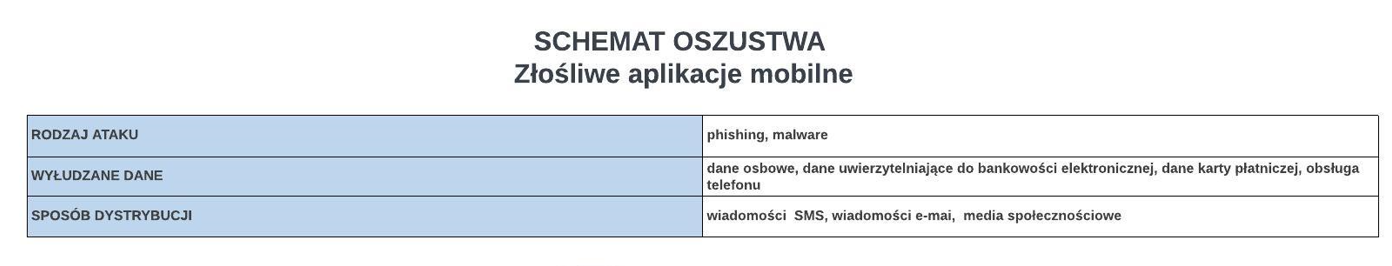

Poniżej przedstawiamy pełny opis schematu oszustwa oraz dokument PDF, w którym umieściliśmy wybrane screenshoty dotyczące tego oszustwa.

PEŁNY SCHEMAT OSZUSTWA:

Zdecydowana większość osób obecnie posiada telefon komórkowy. Z czego największą popularnością nadal cieszą się smartfony z systemem operacyjnym Android. Wiedzą o tym również przestępcy i chętnie wykorzystują ten fakt celem wymyślania coraz to kreatywniejszych kampanii phishingowych.

Kampanie te zaczynają się „standardowym phishingiem”. Pod wybranym pretekstem przestępcy zachęcają do pobrania aplikacji.

Gdzie będzie się ona znajdować?

Zdarza się, że atakujący tworzą stronę phishingową imitującą np. Sklep Google Play, ale niestety znają również sposoby na umieszczenie złośliwej aplikacji w legalnym sklepie Googla z aplikacjami.

Myślisz, że Ty nie dałbyś się oszukać?

Po co Ci aplikacja zawierająca złośliwe oprogramowanie na telefonie? Oczywiście niepotrzebna, ale… co jeżeli będzie istnieć pod nazwą „Whatsapp”, a Ty dostaniesz informację, że musisz zaktualizować aplikację? A może przyjdzie mail informujący, że jeżeli nie klikniesz w link i nie pobierzesz dodatku do aplikacji bankowej, to przestanie ona działać? Socjotechnika, manipulacja i budowanie presji to filary, którymi na tym etapie mogą posługiwać się cyberprzestępcy.

A co jak już nieświadomie pobierzesz aplikację?

Najczęściej jest tak, że złośliwe oprogramowanie, wykorzystując systemowy komponent WebView, wyświetli fałszywą stronę logowania do usługi, którą uruchomił użytkownik (jest to tzw. mechanizm nakładek - ang. overlay). Dla przykładu, jeżeli na liście celów przestępców znajduje się aplikacja bankowa, a użytkownik, który zainfekował swoje urządzenie postanowi zalogować się do bankowości, nad oryginalną aplikacją wyświetli mu się fałszywe okno logowania. Jeżeli ofiara nie zorientuje się, że wyświetlony ekran nie jest prawdziwą aplikacja banku i wprowadzi swoje dane logowania, trafią one bezpośrednio w ręce cyberprzestępców.

Co robi złośliwe oprogramowanie na telefonie?

To zależy od pomysłowości, potrzeb i umiejętności technicznych przestępców. Z najczęściej znanych przypadków, atakujący mogą:

- wykradać dane uwierzytelniających do bankowości elektronicznej,

- odczytywać SMSkody, a nawet je sobie przesyłać,

- czytać wiadomości w aplikacji (np. Whatsapp link do Hookbota),

- przekierowywać połączenia,

- nagrywać ekran,

- wykradać historię konwersacji i listę kontaktów,

- a nawet wysłać wiadomości z zainfekowanego urządzenia (np. kolejne wiadomości phishingowe), a następnie usunąć je z „wysłanych”.

Co robić, aby chronić się przed złośliwym oprogramowaniem?

- pamiętaj o tym, aby pobierać aplikacje z zaufanych źródeł, tj. Sklep Google Play. Pobranie aplikacji ze złośliwej strony może grozić przejęciem Twoich danych dostępowych do bankowości, a także utratą środków zgromadzonych na rachunku bankowym,

- dobrą praktyką jest zweryfikowanie przed instalacją jakie uprawnienia będą wymagane przez aplikację (informacja ta jest dostępna w sklepie Google Play),

- regularnie aktualizuj oprogramowanie na swoich urządzeniach.

Pobierz dokument:

Fałszywe aplikacje mobilne.pdf