OSZUSTWA SMS

Czy otrzymałeś kiedykolwiek wiadomość SMS z prośbą o dopłatę do paczki lub energii elektrycznej? Mamy złą informację, to była próba oszustwa! Coraz częściej spotkać się możemy z fałszywymi SMS-ami, zawierającymi sensacyjne informacje i zachęcającymi do kliknięcia w przesłany link. Wykorzystywanie tej formy komunikacji do przeprowadzania ataków wymierzonych w użytkowników, od dłuższego czasu jest jednym z najczęściej występujących. Ich głównym celem jest przede wszystkim wyłudzenie środków finansowych użytkowników. Cyberprzestępcy nie próżnują i stale dostosowują swoje ataki do obecnie panującej sytuacji. W poniższym artykule przedstawiamy najczęściej pojawiające się motywy w ostatnich miesiącach. Zapraszamy do zapoznania się z opracowaniem!

Złośliwe oprogramowanie FluBot

W ostatnim czasie bardzo popularnym stała się kampania wymierzona w użytkowników, którzy posiadają urządzenia z systemem Android, dystrybuowana za pośrednictwem wiadomości SMS. Najczęściej pojawiającymi się motywami były te związane z oczekującą przesyłką kurierską, nową wiadomością głosową czy filmem. Opisywany atak polega na przesyłaniu ofiarom za pośrednictwem wiadomości SMS linku, który przekierowuje na stronę z fałszywym oprogramowaniem FluBot.

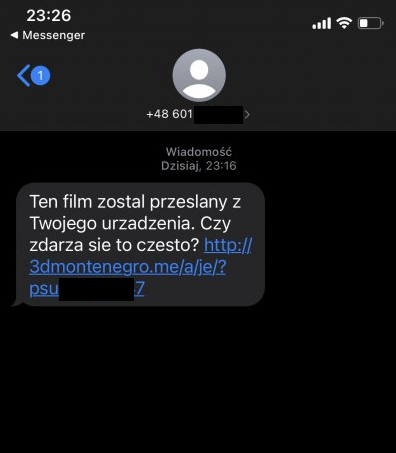

Na poniższym zrzucie ekranu widnieje fałszywa wiadomość SMS, w której oszuści zachęcają ofiarę do wejścia w przesłany link.

Wejście w przesłany link i zainstalowanie aplikacji grozi zainfekowaniem naszego telefonu złośliwym oprogramowaniem FluBot, które wykrada dane z naszej książki adresowej.

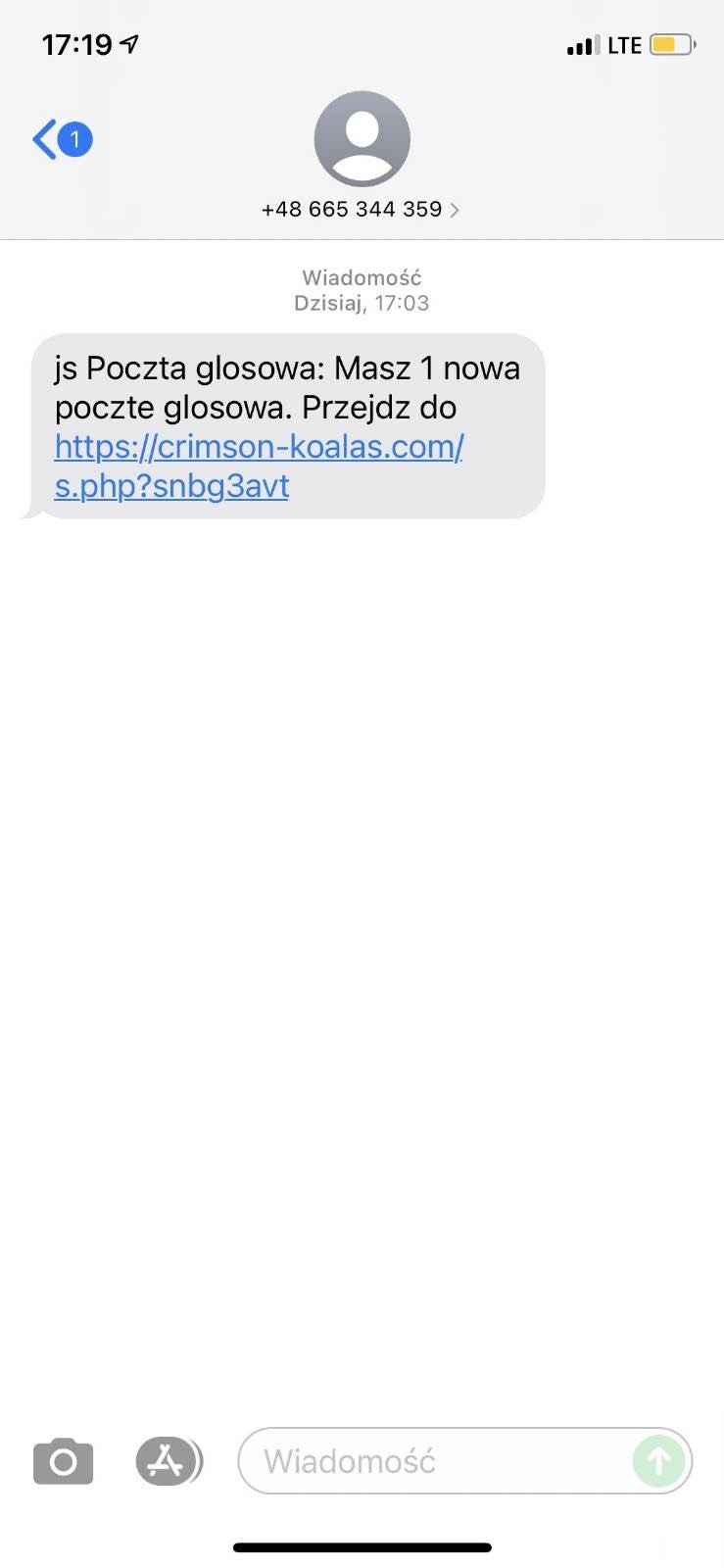

Poniżej prezentujemy przykładowe wiadomości, które oszuści wysyłają swoim ofiarom. Mogą one wyglądać następująco:

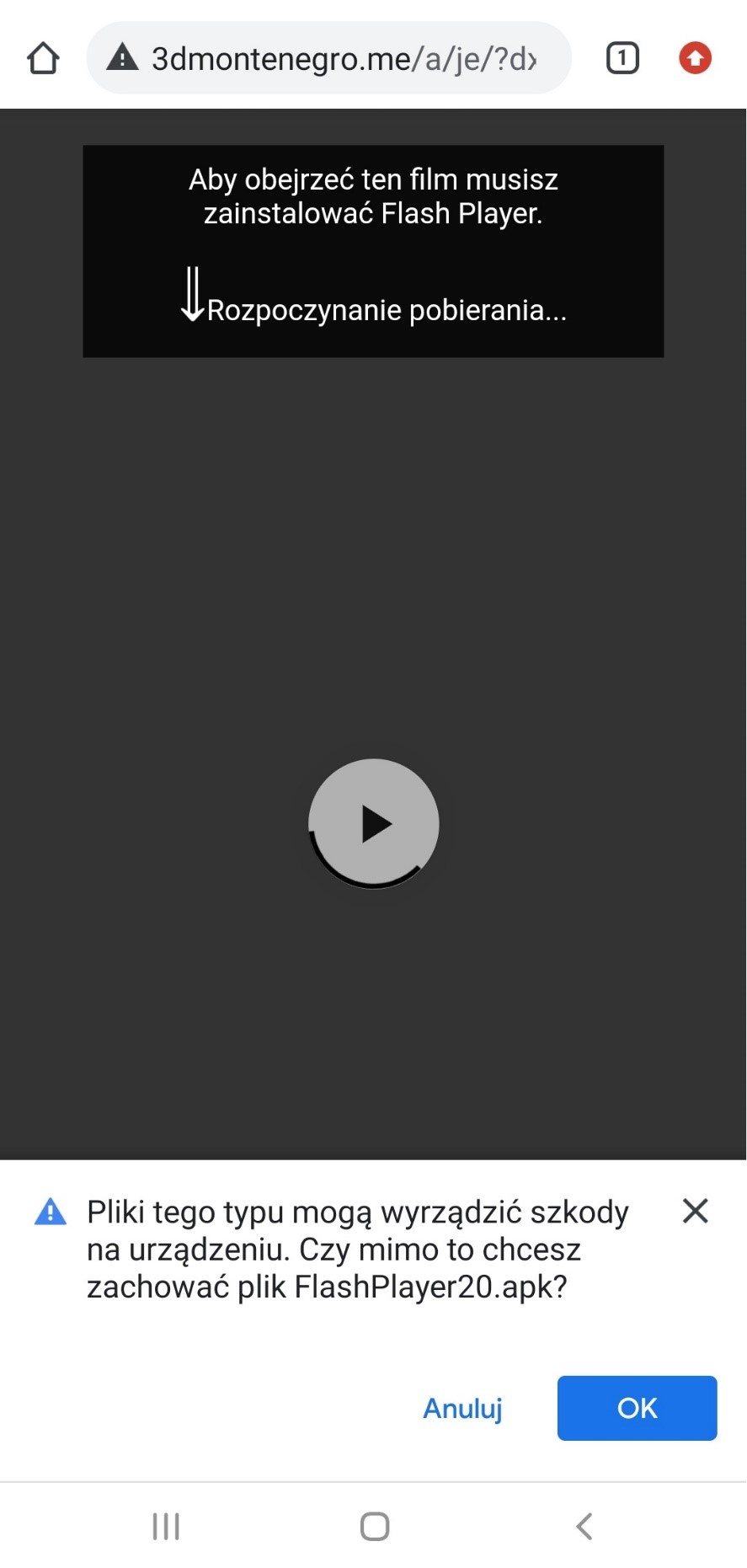

Zrzut ekranu przedstawia fałszywą stronę ze złośliwą aplikacją. Aby obejrzeć film cyberprzestępcy wymuszają na użytkownikach zainstalowanie Flash Player.

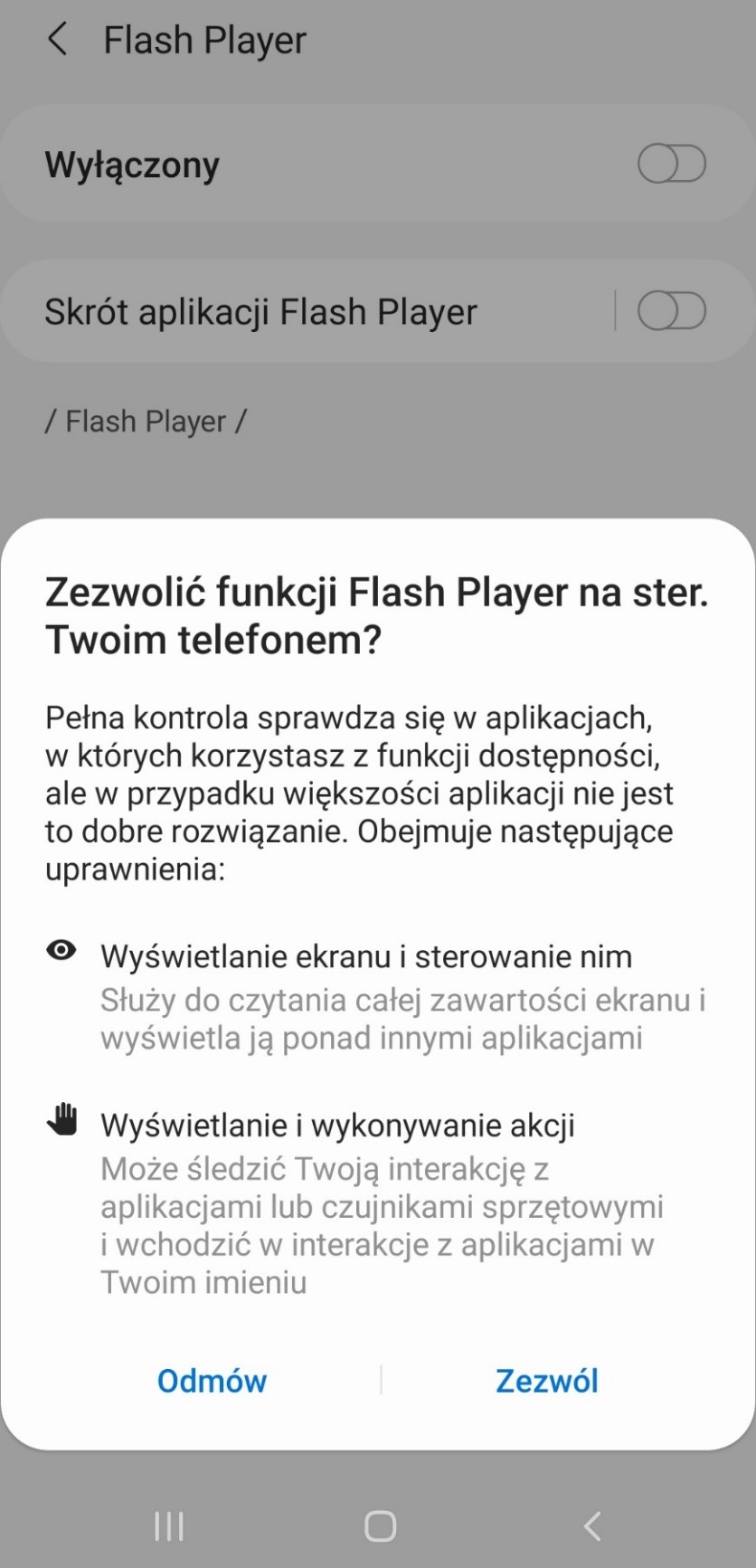

Po zainstalowaniu aplikacji na naszym telefonie pojawi się komunikat dotyczący zezwolenia na sterowanie telefonem. Żądanie nietypowych uprawnień powinno wzbudzić szczególny niepokój. Nieświadomy niczego użytkownik godzi się na wyświetlanie swojego ekranu oszustom, a także wchodzenie w interakcje z innymi aplikacjami, które znajdują się na naszym urządzeniu i dokonywanie zmian.

Na poniższym zrzucie ekranu widnieje komunikat dotyczący zezwolenia aplikacji na sterowanie urządzeniem.

Oprogramowanie FluBot uzyskuje dostęp do naszej książki adresowej, co pozwala na szybkie rozprzestrzenianie się i wysyłanie SMS-ów do kolejnych ofiar. Dane kontaktowe pozyskane z naszego urządzenia trafiają na inne urządzenie, które zostało zainfekowane. Następnie, z tego urządzenia zostają wysyłane wiadomości SMS do osób z naszej listy kontaktów. W taki sposób ofiary otrzymują wiadomość z nieznanego im wcześniej numeru[1].

Złośliwy trojan Cerberus

Motyw pandemii Covid-19 jest często wykorzystywany przez cyberprzestepców. Dobrym przykładem jest kampania phishingowa, w której ofiary otrzymywały fałszywe SMS-y informujące o rzekomym skierowaniu do odbycia 10-dniowej kwarantanny. Przesłany link prowadził do strony zawierającej złośliwe oprogramowanie. Pobranie i zainstalowanie powodowało infekcję urządzenia trojanem bankowym Cerberus.

Fałszywe nakładki

Ten złośliwy malware wykrada dane do logowania do bankowości elektronicznej poprzez podstawianie nakładek (ang. overlays) w aplikacjach. Niczego nie świadomy użytkownik wprowadza dane w panelu logowania, który jest imitacją tego prawdziwego. Wprowadzone tam dane trafiają bezpośrednio do przestępców. Ponadto aplikacja uzyskuje dostęp do szeregu szczegółowych informacji dotyczących naszego urządzenia m.in. do naszych wiadomości SMS przez co w łatwy sposób cyberprzestępcy mogą uzyskać kody autoryzujące transakcje bankowe.

Zawsze należy pamiętać o tym żeby pobierać aplikacje tylko z zaufanych źródeł tj. Sklep Google Play. Pobranie aplikacji ze złośliwej strony może grozić przejęciem naszych danych dostępowych do bankowości, a także utratą środków zgormadzonych na naszym rachunku bankowym.

Fałszywe strony płatności

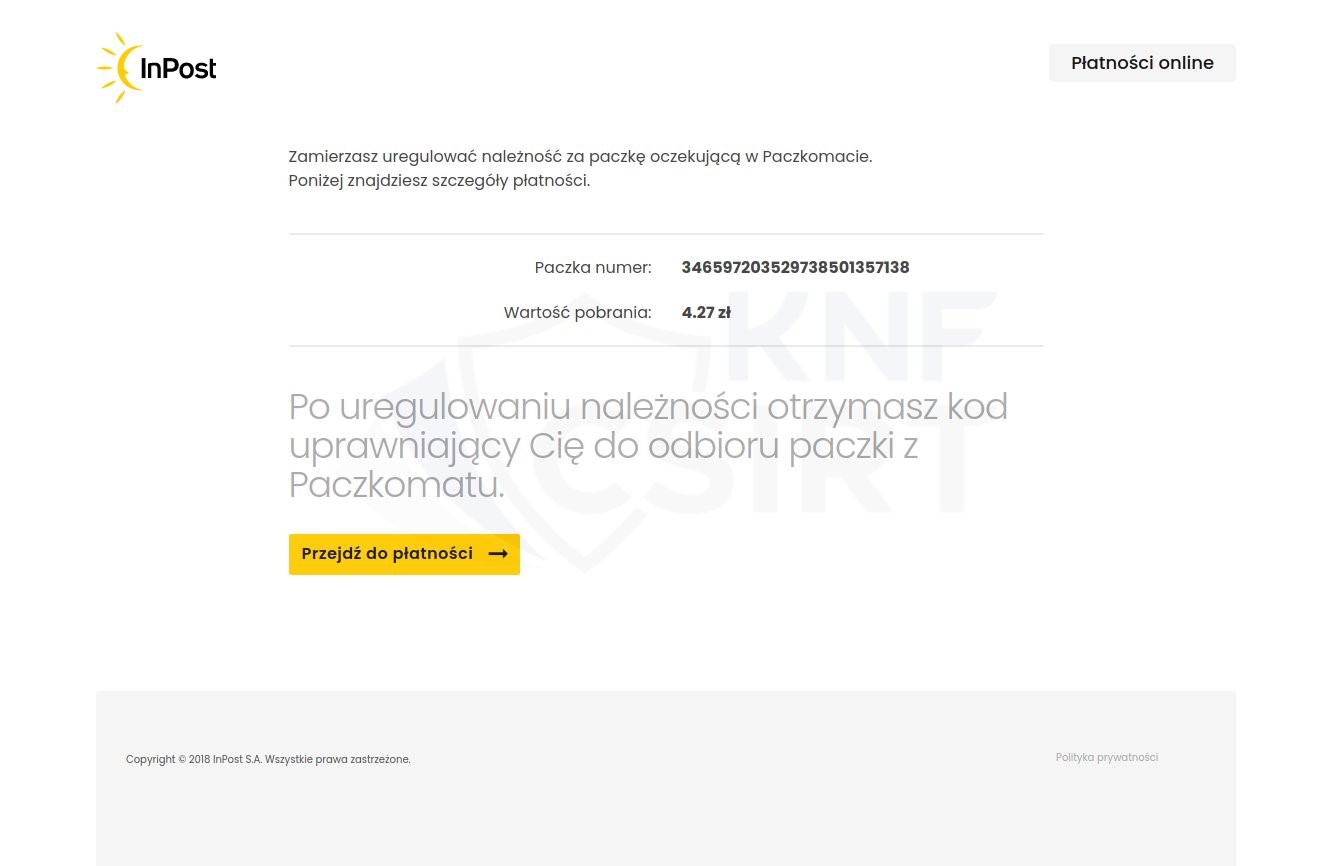

Inną, ale bardzo popularną formą ataku są fałszywe panele płatności. Sposobem dystrybucji są fałszywe wiadomości SMS żądające m.in. uregulowania należności za pośrednictwem przesłanego linku. Wejście w link powoduje, że ofiara przekierowana zostaje do fałszywej strony firmy kurierskiej, łudząco przypominającą tę oryginalną, umożliwiającą rzekome przejście do płatności.

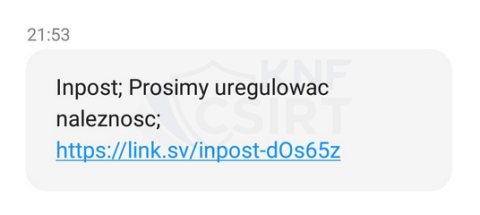

Oto przykład fałszywego SMS-a. Kliknięcie w link prowadzi na fałszywą stronę firmy kurierskiej.

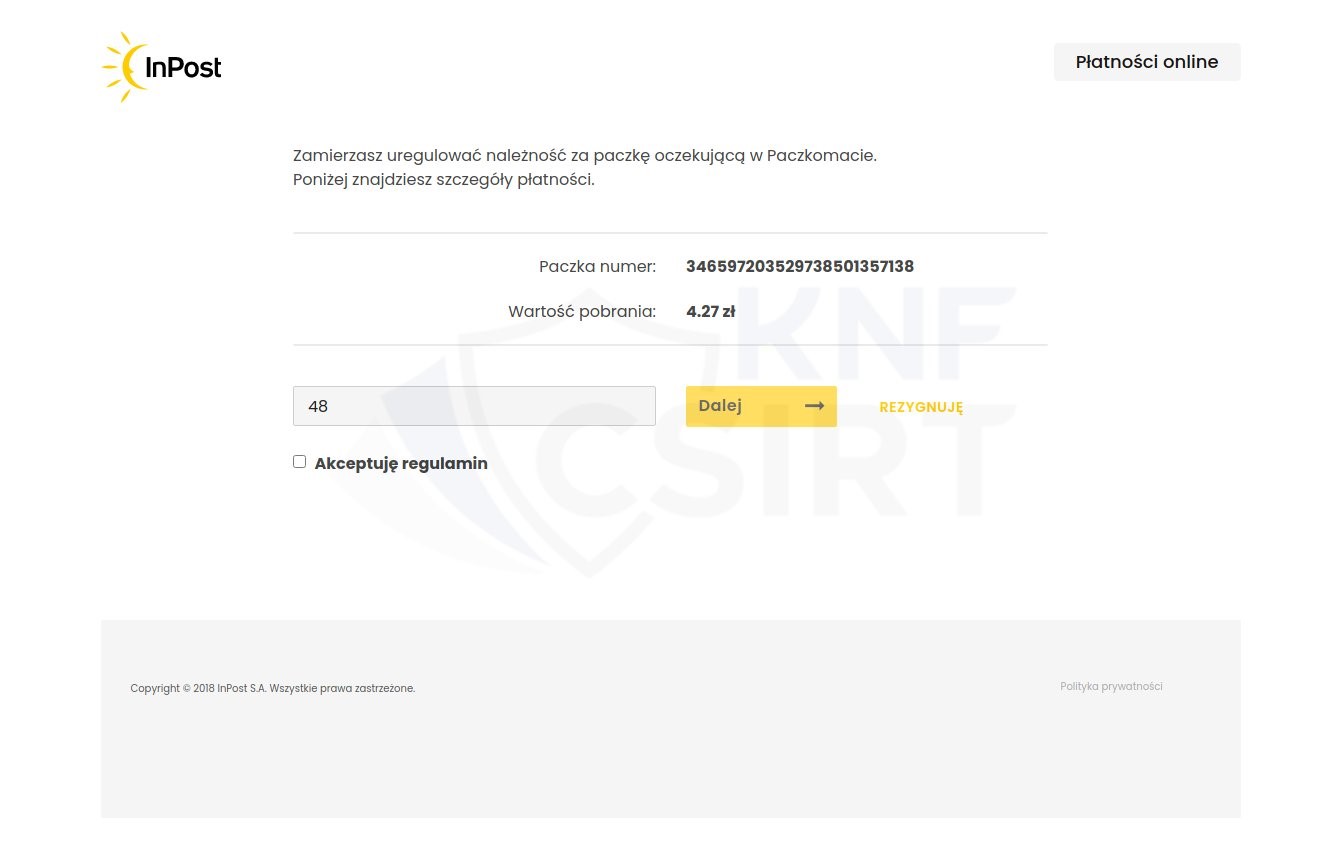

Po wprowadzeniu numeru telefonu i zaakceptowaniu regulaminu ofiara przekierowana zostaje do fałszywej bramki płatności.

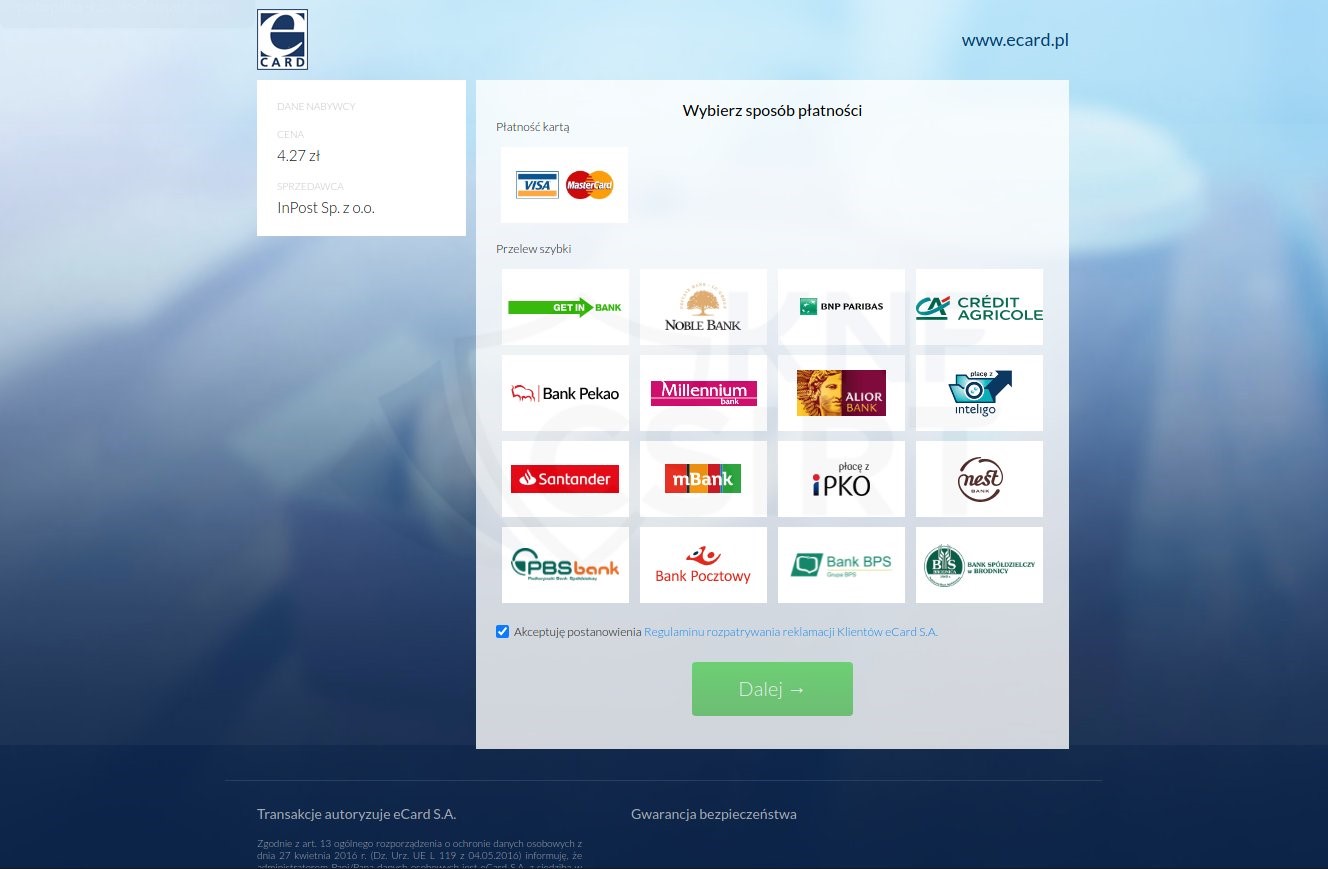

Na poniższym zrzucie ekranu widnieje fałszywa bramka płatności Ecard.pl. Szata graficzna jest niemalże identyczna jak w przypadku prawdziwej strony.

Po wybraniu ikony swojego banku, ofiara przekierowywana jest do panelu logowania. Dane wprowadzone na fałszywej stronie trafiają bezpośrednio do przestępcy, który w tym samym czasie loguje się na prawdziwej stronie naszego banku.

Dosyć często obserwowanymi oszustwami SMS były te, w których cyberprzestępcy podszywali się pod grupę PGE, w treści wiadomości informując o konieczności dopłaty do energii elektrycznej. Nieuregulowanie wskazanej kwoty mogło rzekomo spowodować przerwanie dostawy. W tym wariancie ataku link prowadził do fałszywej bramki płatności, na której przechwytywane były dane kart płatniczych.

Jak się chronić?

Przedstawione powyżej przykłady pozwalają na stwierdzenie, że tylko rozwaga i zachowanie czujności może nas uchronić przed tego typu oszustwami. Aby ich uniknąć należy pamiętać o kilku zasadach:

1. Nigdy nie należy klikać w linki wysyłane w wiadomościach e-mail lub SMS.

2. Jeżeli chcesz się upewnić czy to próba oszustwa skontaktuj się z rzekomym nadawcą (swoim bankiem, który udzieli rzetelnej informacji i potwierdzi czy taka sytuacja miała miejsce).

3. Należy zachować tutaj szczególną ostrożność, gdyż nadawcy takich wiadomości bardzo często próbują tworzyć poczucie presji aby nakłonić ofiarę do szybkich i nieprzemyślanych decyzji.

4. Zawsze należy weryfikować adresy stron, do których linki prowadzą. Cyberprzestępcy posługują się coraz to nowymi technikami. Mimo tego, że na pierwszy rzut oka adres wydaje się poprawny, mogą się pojawić praktycznie niewykrywalne zmiany.

[1] M. Rosiak, „Flubot atakuje świątecznie”, Strona internetowa biura prasowego Orange, https://biuroprasowe.orange.pl/blog/flubot-atakuje-swiatecznie/, dostęp 07.02.2022r.